This site is the archived OWASP Foundation Wiki and is no longer accepting Account Requests.

To view the new OWASP Foundation website, please visit https://owasp.org

Difference between revisions of "Germany/Projekte/Top 10 fuer Entwickler-2013/Risiko"

(added Image: [[{{Top_10:LanguageFile|text=applicationSecurityRisksImage|language=de|year=2013}}|670px|center]]) |

m (Top_10_2010_Developer_Edition_De:SubSubsectionExternalReferencesTemplate => Top_10_2010:SubSubsectionExternalReferencesTemplate) |

||

| Line 21: | Line 21: | ||

<th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=threatAgents|language=de}}</th> | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=threatAgents|language=de}}</th> | ||

<th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=attackVectors|language=de}}</th> | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=attackVectors|language=de}}</th> | ||

| − | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=prevalence|language=de}}</th> | + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=weakness|language=de}} {{Top_10:LanguageFile|text=prevalence|language=de}}</th> |

| − | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=detectability|language=de}}</th> | + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=weakness|language=de}} {{Top_10:LanguageFile|text=detectability|language=de}}</th> |

<th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=technicalImpacts|language=de}}</th> | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=technicalImpacts|language=de}}</th> | ||

<th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=businessImpacts|language=de}}</th> | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=businessImpacts|language=de}}</th> | ||

| Line 45: | Line 45: | ||

* [https://www.owasp.org/index.php/OWASP_Risk_Rating_Methodology OWASP Risk Rating Methodology] | * [https://www.owasp.org/index.php/OWASP_Risk_Rating_Methodology OWASP Risk Rating Methodology] | ||

| − | {{ | + | {{Top_10_2010:SubSubsectionExternalReferencesTemplate|language=de}} |

* [http://fairwiki.riskmanagementinsight.com/ FAIR Information Risk Framework] | * [http://fairwiki.riskmanagementinsight.com/ FAIR Information Risk Framework] | ||

* [http://msdn.microsoft.com/en-us/library/aa302419.aspx Microsoft Threat Modeling (STRIDE and DREAD)] | * [http://msdn.microsoft.com/en-us/library/aa302419.aspx Microsoft Threat Modeling (STRIDE and DREAD)] | ||

Revision as of 21:31, 11 June 2013

| ← Top_10_fuer_Entwickler | Top_10_fuer_Entwickler/Die Top-10-Risiken → |

Seite in Bearbeitung (BAUSTELLE!!)

|

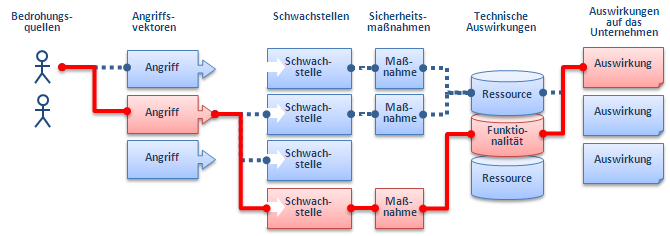

Sicherheitsrisiken für Anwendungen

Angreifer können potentiell viele verschiede Angriffswege innerhalb der Applikation verwenden um einen wirtschaftlichen oder sonstigen Schaden zu verursachen. Jeder dieser Wege stellt ein Risiko dar, das unter Umständen besondere Aufmerksamkeit rechtfertigt.

| |||||||||||||||||||||

|

Was sind meine Risiken?

Diese Aktualisierung der OWASP Top 10 konzentriert sich auf die Identifikation der größten Risiken für ein breites Spektrum an Organisationen. Für jedes dieser Risiken stellen wir Informationen zu den beeinflussenden Faktoren und den technischen Auswirkungen zur Verfügung. Dazu verwenden wir das Bewertungsschema, auf Basis der OWASP Risk Rating Methodology:

|

Referenzen

OWASP Andere | ||||||||||||||||||||

| ← Top_10_fuer_Entwickler | Top_10_fuer_Entwickler/Die Top-10-Risiken → |