This site is the archived OWASP Foundation Wiki and is no longer accepting Account Requests.

To view the new OWASP Foundation website, please visit https://owasp.org

Difference between revisions of "LatamTour2018"

(Logos Universidades) |

(Correct) |

||

| (105 intermediate revisions by 11 users not shown) | |||

| Line 15: | Line 15: | ||

| | | | ||

[[File:Brasil-bandera-200px.jpg|frameless|62x62px]] '''BRAZIL''' | [[File:Brasil-bandera-200px.jpg|frameless|62x62px]] '''BRAZIL''' | ||

| + | * Brasilia: 26 de Maio de 2018 [https://www.sympla.com.br/owasp-latam-tour-2018---brasilia__270769 REGISTRO] | ||

* Espírito Santo, Vitória: 24 de Maio [https://www.eventbrite.com/e/owasp-latam-tour-2018-espirito-santo-vitoria-es-tickets-45081983426 REGISTRO] | * Espírito Santo, Vitória: 24 de Maio [https://www.eventbrite.com/e/owasp-latam-tour-2018-espirito-santo-vitoria-es-tickets-45081983426 REGISTRO] | ||

* Rio de Janeiro: 4 e 5 de Maio [https://www.eventbrite.com/e/owasp-latam-tour-2018-rio-de-janeiro-tickets-44572570759 REGISTRO] | * Rio de Janeiro: 4 e 5 de Maio [https://www.eventbrite.com/e/owasp-latam-tour-2018-rio-de-janeiro-tickets-44572570759 REGISTRO] | ||

| − | |||

| | | | ||

[[File:Chile-bandera-200px.jpg|frameless|62x62px]] '''CHILE''' | [[File:Chile-bandera-200px.jpg|frameless|62x62px]] '''CHILE''' | ||

| Line 116: | Line 116: | ||

As part of the OWASP Latam Tour, you could become an OWASP Member by paying 20 U$D. Show your support and become an OWASP member today! | As part of the OWASP Latam Tour, you could become an OWASP Member by paying 20 U$D. Show your support and become an OWASP member today! | ||

| − | [[Image:Join_button.jpg|100px|link= | + | [[Image:Join_button.jpg|100px|link=https://myowasp.force.com/joinapi__membershiplist?id=a5V0B0000008kL0UAI&order=1]] [[Image:Renewal.jpg |100px|link=https://myowasp.force.com/]memb] |

'''QUESTIONS''' | '''QUESTIONS''' | ||

| Line 141: | Line 141: | ||

* '''Argentina''' (Patagonia): [https://goo.gl/forms/LBtK51w7RXScDVWi1 Submit your talk here] | * '''Argentina''' (Patagonia): [https://goo.gl/forms/LBtK51w7RXScDVWi1 Submit your talk here] | ||

* '''Bolivia''': [https://goo.gl/h4uurK Submit your talk here] or send it to Elvin Mollinedo [[email protected]] | * '''Bolivia''': [https://goo.gl/h4uurK Submit your talk here] or send it to Elvin Mollinedo [[email protected]] | ||

| + | * '''Brazil:''' (Brasilia): [https://goo.gl/forms/uMLRoOdsyzStyf2t1 Submit your talk here] | ||

* '''Brazil:''' (Rio de Janeiro): [http://bit.ly/2JjU3dd Submit your talk here] | * '''Brazil:''' (Rio de Janeiro): [http://bit.ly/2JjU3dd Submit your talk here] | ||

* '''Colombia''' (Bogotá): Puedes enviar tus ideas a Giovanni Cruz Forero [[email protected]], pronto publicaremos el CFP. | * '''Colombia''' (Bogotá): Puedes enviar tus ideas a Giovanni Cruz Forero [[email protected]], pronto publicaremos el CFP. | ||

| Line 186: | Line 187: | ||

<table class="wikitable" width="761" cellspacing="0" cellpadding="0" border="1"><tr style="background-color: #30608f; color:#FFF;"><td><b>Hora</b></td><td><b>Titulo</b></td><td><b>Orador</b></td></tr><tr><td width="100">9:20</td><td width="491">Introducción a OWASP</td><td width="200">[https://www.owasp.org/index.php/User:Tartamar Martín Tartarelli] | <table class="wikitable" width="761" cellspacing="0" cellpadding="0" border="1"><tr style="background-color: #30608f; color:#FFF;"><td><b>Hora</b></td><td><b>Titulo</b></td><td><b>Orador</b></td></tr><tr><td width="100">9:20</td><td width="491">Introducción a OWASP</td><td width="200">[https://www.owasp.org/index.php/User:Tartamar Martín Tartarelli] | ||

[https://andresriancho.com/ Andrés Riancho] | [https://andresriancho.com/ Andrés Riancho] | ||

| − | </td></tr><tr><td>9:35</td><td>HTTP CSP: Errores comunes y lecciones aprendidas</td><td>Maximiliano Soler</td></tr><tr><td>10:25</td><td>TLS Kill Switch</td><td>Carlos Pantelides</td></tr><tr><td>10:50</td><td>'''Cafe'''</td><td></td></tr><tr><td>11:20</td><td>User impersonation in github</td><td>Ignacio Nieto</td></tr><tr><td>11:45</td><td>Mobile App Security Fails and How To Survive Them</td><td>Gustavo Sorondo</td></tr><tr><td>12:35</td><td>'''Almuerzo'''</td><td></td></tr><tr><td>13:55</td><td>ModSecurity. Que es, como funciona, ejemplos</td><td>Gonzalo Vilanova</td></tr><tr><td>14:20</td><td>I don't always exploit web apps, but when I do, I prefer XXE</td><td>Alejandro Parodi</td></tr><tr><td>15:10</td><td>'''Cafe'''</td><td></td></tr><tr><td>15:40</td><td>Splunk: All your Logs Belong to Us!</td><td>Yamila Levalle</td></tr><tr><td>16:05</td><td>Knocking Down the Big Door (Breaking Authentication and Segregation of Production & Non-Production Environments)</td><td>Nahuel Grisolia</td></tr><tr><td>16:50</td><td>Attacking WordPress plugins with no-style nor time</td><td>Gabriel Franco | + | </td></tr><tr><td>9:35</td><td>[https://slides.com/artssec/http-csp HTTP CSP: Errores comunes y lecciones aprendidas]</td><td>[https://www.artssec.com Maximiliano Soler]</td></tr><tr><td>10:25</td><td>[https://drive.google.com/open?id=1xP6aOLDdmpBRSpVZvoezOVlnLruFHZIc TLS Kill Switch]</td><td>[https://seguridad-agile.blogspot.com.ar/ Carlos Pantelides]</td></tr><tr><td>10:50</td><td>'''Cafe'''</td><td></td></tr><tr><td>11:20</td><td>[https://drive.google.com/open?id=1B_m50crA5gEzMLFJgNn00sBV69HOYpez User impersonation in github]</td><td>[https://www.linkedin.com/in/nietofarias Ignacio Nieto]</td></tr><tr><td>11:45</td><td>Mobile App Security Fails and How To Survive Them</td><td>[http://cintainfinita.com/ Gustavo Sorondo]</td></tr><tr><td>12:35</td><td>'''Almuerzo'''</td><td></td></tr><tr><td>13:55</td><td>[https://drive.google.com/open?id=1Do40GI1r5k7hxwfJhA3Rx0fzk1CamC_3 ModSecurity. Que es, como funciona, ejemplos]</td><td>[https://www.linkedin.com/in/gonzalo-vilanova-2089429/ Gonzalo Vilanova]</td></tr><tr><td>14:20</td><td>[https://drive.google.com/open?id=1g5h8fOTun30GaFEZKHxPf_G4yuFjxlFC I don't always exploit web apps, but when I do, I prefer XXE]</td><td>[https://www.linkedin.com/in/alejandroparodi/ Alejandro Parodi] |

| − | Ezequiel Tavella | + | Cristian Barreto |

| + | </td></tr><tr><td>15:10</td><td>'''Cafe'''</td><td></td></tr><tr><td>15:40</td><td>Splunk: All your Logs Belong to Us!</td><td>Yamila Levalle</td></tr><tr><td>16:05</td><td>[https://drive.google.com/file/d/1sULTQgAcASCYhC4r-JatdKWhGAKikTVX/view?usp=sharing Knocking Down the Big Door (Breaking Authentication and Segregation of Production & Non-Production Environments)]</td><td>[http://cintainfinita.com/ Nahuel Grisolia]</td></tr><tr><td>16:50</td><td>[https://drive.google.com/open?id=1jZ2hvEHX4d-wz-ShWpK_RfDEgZQNMLXd Attacking WordPress plugins with no-style nor time]</td><td>[https://www.faradaysec.com/ Gabriel Franco] | ||

| + | [https://www.faradaysec.com/ Ezequiel Tavella] | ||

</td></tr><tr><td>17:20</td><td>''Cierre del evento''</td><td>Martin Tartarelli</td></tr></table> | </td></tr><tr><td>17:20</td><td>''Cierre del evento''</td><td>Martin Tartarelli</td></tr></table> | ||

| Line 346: | Line 349: | ||

[[File:Twitterelvin.png|link=https://twitter.com/owaspbolivia]] | [[File:Twitterelvin.png|link=https://twitter.com/owaspbolivia]] | ||

[[File:Faceelvin.png|link=https://www.facebook.com/OWASPCHAPTERBOLIVIA/]] | [[File:Faceelvin.png|link=https://www.facebook.com/OWASPCHAPTERBOLIVIA/]] | ||

| + | = BRAZIL - Brasilia = | ||

| + | {{:LatamTour2018 BSB}} | ||

| + | |||

| + | = BRAZIL - Rio de Janeiro = | ||

| + | {{:LatamTour2018 RJ}} | ||

| + | |||

= BRAZIL - Vitória = | = BRAZIL - Vitória = | ||

| − | = BRAZIL - | + | =='''BRAZIL - Vitória-ES''' == |

| − | = | + | |

| + | Local: Universidade Vila Velha | ||

| + | |||

| + | Avenida Comissário José Dantas de Melo, 21 - Boa Vista II | ||

| + | |||

| + | Vila Velha - Espírito Santo | ||

| + | |||

| + | {| style="vertical-align:top;width:90%;background-color:#white;padding:10px;border:1px solid silver;" cellspacing="5" align="center" | ||

| + | |- | ||

| + | | colspan="3" style="width:90%; color:#ffffff;" valign="middle" height="40" bgcolor="#009900" align="center" | '''PROGRAMAÇÃO''' | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | 18:30 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Os perigos do roubo de identidade através do OSINT | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Samanta Santos - Analista de Segurança | ||

| + | |- | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | 19:20 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Segurança para ambientes cloud e e-commerce | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Julio de Souza Correia – Gerente de Infraestrutura e Segurança | ||

| + | |- | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#cccccc" align="center" | 20:10 | ||

| + | | colspan="2" style="width:25%" valign="middle" height="30" bgcolor="#cccccc" align="center" | '''BREAK''' | ||

| + | |- | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | 20:30 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | OWASP Top 10 Most Critical Web Application Security Risks | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Jance Luiz – Consultor em Segurança TI | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | 21:20 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Ransomware: Uma Antiga Ameaça | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#ffffe6" align="center" | Ulysses Monteiro – Especialista em Segurança Ofensiva | ||

| + | |- | ||

| + | |} | ||

| + | |||

= COLOMBIA - Bogotá = | = COLOMBIA - Bogotá = | ||

=='''Bogotá''' == | =='''Bogotá''' == | ||

| Line 359: | Line 399: | ||

==='''REGISTRO '''=== | ==='''REGISTRO '''=== | ||

| − | El registro al evento es gratuito. [https://www.eventbrite.com/e/registro-owasp-latam-tour-2018-bogota-colombia-44515288426 REGISTRESE AQUÍ] | + | El registro al evento es gratuito para estudiantes, este año solicitamos un pequeño aporte de parte de los profesionales para el proyecto y el capítulo. [https://www.eventbrite.com/e/registro-owasp-latam-tour-2018-bogota-colombia-44515288426 REGISTRESE AQUÍ] |

==='''FECHA Y UBICACION'''=== | ==='''FECHA Y UBICACION'''=== | ||

El evento se realizará el 11 de Mayo en la [https://www.escuelaing.edu.co/es/ Escuela Colombiana de Ingeniería Julio Garavito], Bogotá, Colombia. | El evento se realizará el 11 de Mayo en la [https://www.escuelaing.edu.co/es/ Escuela Colombiana de Ingeniería Julio Garavito], Bogotá, Colombia. | ||

| − | === ''' | + | ==='''INFORMACIÓN IMPORTANTE'''=== |

| − | |||

| − | + | *Los asistentes deben indicar en la portería peatonal o vehicular de la Escuela Colombiana de Ingeniería que se dirigen al evento '''OWASP Latam Tour 2018'''. | |

| − | + | *Todas las conferencias se realizarán en el '''Aula Máxima''' del campus de la Escuela Colombiana de Ingeniería. | |

| + | *Cada asistente debe acudir al '''personal de registro''' de OWASP Latam Tour ubicado en la entrada del Aula Máxima con el fin de realizar el registro al evento y recibir la manilla del evento. Se solicita a los asistentes llegar a las 8:30 am para realizar dicho proceso de registro. | ||

| + | *Las personas que realizaron el registro como '''estudiantes deben portar un documento vigente''' que los acredite como tal, de lo contrarío deberán pagar el acceso como profesionales a la entrada del evento. | ||

| + | *Se otorgará un '''Certificado de Asistencia''' en formato digital firmado por el Líder del capítulo de OWASP Bogotá y el decano de Ingeniería de Sistemas a quienes reporten su asistencia con el personal de registro de OWASP en el inicio de la jornada de la mañana y en el inicio de la jornada de la tarde. | ||

| + | *Durante el día del evento habrá una '''tarifa reducida''' de parqueadero de $3000 pesos por todo el día para vehículos mostrando la manilla del evento en el momento del pago en la caja de City Parking. | ||

| + | *'''Gracias a los patrocinadores''' del evento y a los profesionales que han pagado el registro, todos los asistentes (profesionales y estudiantes) recibirán un '''almuerzo''' programado para las 12:20 y un '''refrigerio''' programado para las 15:20. | ||

| + | *Las indicaciones para llegar a la Escuela Colombiana de Ingeniería son las siguientes: | ||

| + | **Transporte público ('''Transmilenio'''): Llegar hasta la estación de Transmilenio "Portal del Norte" y dentro de la estación tomar sin ningún costo el bus Alimentador "2-2 Jardines". Bajarse en la parada "Escuela Colombiana de Ingeniería". | ||

| + | **Transporte público ('''SITP'''): Por la parada de autobús "Escuela Colombiana de Ingeniería" pasan las siguientes rutas de SITP: 165, 736, 742, E16, E60, T11, T163 | ||

| + | **En '''vehículo particular, moto o bicicleta''': La Escuela Colombiana de Ingeniería cuenta con un parqueadero con vigilancia privada ubicado 60 metros adelante de la entrada peatonal sobre la Autopista Norte en sentido Norte - Sur. | ||

| − | [https://www.escuelaing.edu.co/es/ Escuela Colombiana de Ingeniería Julio Garavito] | + | === '''AGENDA''' === |

| − | + | {| style="vertical-align:top;width:90%;background-color:#white;padding:10px;border:1px solid silver;" cellspacing="5" align="center" | |

| − | [https://www.csiete.org CSIETE] | + | |- |

| + | | colspan="6" style="width:90%" valign="middle" height="40" bgcolor="#0045ff" align="center" | '''<span style="color:white">DETALLES DEL EVENTO</span>''' | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#0045ff" align="center" | '''<span style="color:white">Hora</span>''' | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#0045ff" align="center" | '''<span style="color:white">Charla</span>''' | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#0045ff" align="center" | '''<span style="color:white">Detalle</span>''' | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#0045ff" align="center" | '''<span style="color:white">Conferencista</span>''' | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 08:30 - 09:00 | ||

| + | | colspan="3" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | REGISTRO | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 09:00 - 09:15 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Bienvenida al OWASP Latam Tour | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Recepción y Bienvenida. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Por Confirmar | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 09:17 - 09:42 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Deepweb (TOR, honeypot) | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Análisis de tráfico relacionado a servicios ocultos en Tor que ofrezcan productos o servicios relacionados con el Mundial: Billetería a bajo costo, servicios turísticos ilegales durante los tiempos en los que dura el mundial, apuestas ilegales, etc. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Carol Johana Meneses Pineda y Juan Camilo Herrera | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 09:44 - 10:19 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Atacando aplicaciones Node.js | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Node.js es un lenguaje de programación relativamente nuevo que está siendo adoptado rápidamente por la industria principalmente por el modelo de desarrollo y arquitectura que propone. Node.js permite a su vez crear aplicaciones empresariales enfocados en escalabilidad y performance. Sin embargo desde el punto de vista de seguridad podemos encontrar y explotar vulnerabilidades tradicionales (tal es el caso de problemas de autenticación y autorización e incluso problemas de inyección y ejecución remota de código) hasta nuevos vectores de ataque aprovechando la arquitectura y la dependencia en librerías de terceras partes. | ||

| + | En esta charla se mostrarán vulnerabilidades conocidas y no tan conocidas que se pueden encontrar en aplicaciones desarrolladas en Nodejs así como recomendaciones para poder detectar ataques antes que la aplicación sea puesta en un ambiente de producción. El enfoque de esta conferencia es teórico práctico. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Michael Hidalgo | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 10:21 - 10:56 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Open Source Search & Analytics - Elastisearch | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Elasticsearch is a distributed, RESTful search and analytics engine capable of solving a growing number of use cases. As the heart of the Elastic Stack, it centrally stores your data so you can discover the expected and uncover the unexpected. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Jhordy Esteban Salinas Santiago y Kristhian Camilo Gómez Hernández | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 10:58 - 11:33 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Time to Own Windows server | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Aunque fue un tema muy sonado en la primera década del 2000, por alguna razón este tema, aún delicado, se ha dejado a un lado y prácticamente no se presta atención en grandes corporaciones, pensando que “ya hay bastantes medidas de seguridad” o peor aún, “que no hace falta porque será apenas unos minutos”. El tiempo para infectar y zombificar servidores windows está actualmente a niveles ridículamente bajos. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Mauricio Camayo | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 11:35 - 12:10 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Cuckoo + ML | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Cuckoo is an open source sandbox that allows samples and urls analysis. It gives certain scores and signatures to suspect about the sample given. But the human analysis of results is necessary… Until machine learning is added. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | David Esteban Useche y Daniela Sepúlveda. | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 12:10 - 14:00 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | ALMUERZO | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | En el marco del evento queremos aprovechar para unirnos como comunidad y tener un espacio para compartir en un delicioso almuerzo para todos los asistentes. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | OWASP Capítulo Bogotá, Escuela Colombiana de Ingeniería, Grupo Atenea, CSIETE | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 14:05 - 14:40 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Radare for reversing | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Radare is a reversing framework that can: 1. Disassemble (machine language into assembly language) and assemble for many different architectures 2. Perform forensics on filesystems 3. Visualize data structures of several file types 4. Aid in software exploitation 5. Open source code | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Carlos Andrés Sánchez Venegas y Camilo Aguado Bedoya | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 14:42 - 15:17 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | OSINT el arte de encontrar información en fuentes públicas | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | En la charla se mostrará a los asistentes el significado del concepto de OSINT (Open Source Intelligence), y como en la actualidad se ha convertido en una proceso metodológico para la búsqueda de información en fuentes públicas el cual sirve para temas de seguridad de la información, temas de inteligencia, marketing político, comercio electrónico, privacidad, datos abiertos, entre otros. Se resaltará la importancia de entender a OSINT como una metodología el cual tiene distintos pasos para ofrecer un conocimiento acertado sobre una empresa o persona. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | German Realpe y Cristo Santos | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 15:17 - 15:42 | ||

| + | | colspan="3" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | BREAK | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 15:47 - 16:22 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | federated confidence: mass information leakage | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Mediante su analítica y la "ausencia de controles" Facebook demostró el poder que tiene el manejo de la información, el valor de la información ha sido considerado por organizaciones como la oportunidad de ofrecer servicios low/0 cost, aprovechando en su beneficio el análisis de los datos entregados por los usuarios para crear estrategias de marketing, sociales, coacción o cohesión. Pero Facebook no es el único actor ... sabes que pasa con tu hoja de vida cuando la envías a una organización? | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Eduardo Chavarro | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 16:24 - 16:59 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Maltego applied to the Colombian context | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | La idea del proyecto es realizar un conjunto de transformadas para la herramienta OSINT “Maltego”. Todo esto con el fin de extender la herramienta y darle un uso en el contexto colombiano. Usando distintas páginas y base de datos (colombianas) de fuentes abiertas y que no necesiten ningún tipo de autenticación. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Martín José Hernández Medina, Cristian Camilo Pinzón Hernández y Ricardo Andrés Pinto Rico | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 17:01 - 17:36 | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Hacking your privacy: Smile for the camera | ||

| + | | colspan="0" style="width:35%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | La charla tiene como finalidad ver de forma practica lo vulnerable que son los sistemas al momento de realizar ataques hacia los mismos. Es por esto que durante el desarrollo de la ponencia se realizaran demostraciones practicas de diferentes ataques informáticos en niveles basicos, intermedios y avanzados, con la finalidad de dar a conocer lo vulnerable que se encuentran nuestros datos en internet. Finalmente se daran a conocer datos estadisticos que permitiran a los asistentes conocer el estado de ciberseguridad de los paises a nivel suramericano y cuales son las medidas que se estan tomando para solventar los problemas a nivel de seguridad. | ||

| + | | colspan="0" style="width:20%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | Nahum Deavila | ||

| + | |- | ||

| + | | colspan="0" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | 15:36 - 17:56 | ||

| + | | colspan="3" style="width:25%" valign="middle" height="30" bgcolor="#EEEEEE" align="center" | CIERRE | ||

| + | |- | ||

| + | |} | ||

| + | |||

| + | ==='''PATROCINADORES'''=== | ||

| + | Este evento no sería posible realizarlo sin el apoyo de: | ||

| + | |||

| + | [https://www.escuelaing.edu.co/es/ Escuela Colombiana de Ingeniería Julio Garavito] | ||

| + | |||

| + | [https://www.csiete.org CSIETE] | ||

=='''ORGANIZA: OWASP Chapter Bogotá'''== | =='''ORGANIZA: OWASP Chapter Bogotá'''== | ||

| Line 393: | Line 526: | ||

==='''FECHA Y UBICACION'''=== | ==='''FECHA Y UBICACION'''=== | ||

| + | Viernes 25, Universidad Cooperativa de Colombia | ||

=== '''AGENDA''' === | === '''AGENDA''' === | ||

| − | + | {| class="wikitable" | |

| + | !Ponentes | ||

| + | !Charla | ||

| + | !Horario | ||

| + | |- | ||

| + | | | ||

| + | |Registro | ||

| + | |8:00 a.m | ||

| + | |- | ||

| + | |Bienvenida | ||

| + | |Diego Fernando Victoria Zuluaga - Director UCC sede Cali. | ||

| + | |8:30 a.m | ||

| + | |- | ||

| + | |John Copete | ||

| + | |Introducción a la seguridad con OWASP | ||

| + | |8:45 a.m | ||

| + | |- | ||

| + | |Jose Villegas | ||

| + | |Seguridad informática en el punto más vulnerable | ||

| + | |9:30 a.m | ||

| + | |- | ||

| + | |Break | ||

| + | |Refrigerio | ||

| + | |10:20 a.m | ||

| + | |- | ||

| + | |Hugo A. Bayona M. | ||

| + | |Ingeniería social enfocada en seguridad web | ||

| + | |10:40 a.m | ||

| + | |- | ||

| + | |Nahúm Jose Deavila Munzón | ||

| + | |Hackeando tu privacidad: Sonríe a la cámara | ||

| + | |11:30 a.m | ||

| + | |- | ||

| + | |Break | ||

| + | |Almuerzo - Libre | ||

| + | |12:30 m | ||

| + | |- | ||

| + | |Edwin Garzon | ||

| + | |Infraestructuras de seguridad con Soluciones OPENSOURCE | ||

| + | |2:00 p.m | ||

| + | |- | ||

| + | |Victor Rico | ||

| + | |La gestión del riesgo como herramienta para implementar protección de datos | ||

| + | |2:45 p.m | ||

| + | |- | ||

| + | |Break | ||

| + | |Refrigerio | ||

| + | |3:25 p.m | ||

| + | |- | ||

| + | |Emanuel Ortiz | ||

| + | |CiberAmenazas | ||

| + | |3:40 p.m | ||

| + | |- | ||

| + | |Andres Felipe Gonzalez | ||

| + | |seguridad corporativa en redes inalambricas | ||

| + | |4:25 p.m | ||

| + | |- | ||

| + | |Edward Osorio | ||

| + | |IoT - Conociendo el bin | ||

| + | |5:05 p.m | ||

| + | |- | ||

| + | | | ||

| + | |Cierre - Rifas | ||

| + | |5:45 p.m | ||

| + | |} | ||

===''' PATROCINADORES'''=== | ===''' PATROCINADORES'''=== | ||

| + | {| | ||

| + | ![[File:UCC logo universidad.png|182x182px|Universidad Cooperativa|link=http://www.ucc.edu.co/|center|frameless]] | ||

| + | ![[File:Logo gms.png|222x192px]] | ||

| + | ![[File:Logo gamma.jpg|222x192px]] | ||

| + | ![[File:Logo alert.jpg|222x192px]] | ||

| + | ![[File:Itech.png|222x192px]] | ||

| + | |} | ||

=='''ORGANIZA: OWASP Chapter Cali'''== | =='''ORGANIZA: OWASP Chapter Cali'''== | ||

| Line 468: | Line 673: | ||

Fecha : Lunes 30 de Abril. | Fecha : Lunes 30 de Abril. | ||

| − | Lugar : | + | Lugar : Universidad Cenfotec, Santa Marta, San Pedro de Montes Oca, del Cruce de la Escuela de Santa Marta 400 metros noreste carretera al Cristo de Sabanilla, San José, Costa Rica |

Hora : 7:30 am - 5:00 pm | Hora : 7:30 am - 5:00 pm | ||

| Line 478: | Line 683: | ||

! style="background-color: #30608f; color:#FFF;" width="400" align="center" | Conferencia | ! style="background-color: #30608f; color:#FFF;" width="400" align="center" | Conferencia | ||

! style="background-color: #30608f; color:#FFF;" width="150" align="center" | Expositor | ! style="background-color: #30608f; color:#FFF;" width="150" align="center" | Expositor | ||

| − | ! style="background-color: #30608f; color:#FFF;" width="150" align="center" | | + | ! style="background-color: #30608f; color:#FFF;" width="150" align="center" | Descargar Presentación |

|- | |- | ||

| 7:30 am - 8:15 am | | 7:30 am - 8:15 am | ||

| Line 486: | Line 691: | ||

| style="text-align: center;" | Inicio del Evento OWASP Costa Rica | | style="text-align: center;" | Inicio del Evento OWASP Costa Rica | ||

| Michael Hidalgo | | Michael Hidalgo | ||

| − | | style="text-align: center;" | | + | | style="text-align: center;" | |

|- | |- | ||

| 8:30 am - 9:15 am | | 8:30 am - 9:15 am | ||

| style="text-align: center;" | De Secure SDLC a SecDevOps | | style="text-align: center;" | De Secure SDLC a SecDevOps | ||

|Mario Robles | |Mario Robles | ||

| − | | style="text-align: center;" | | + | | style="text-align: center;" | [https://www.owasp.org/images/c/cf/Latam-Tour-2018-Mario_Robles-compressed.pdf Presentación] |

|- | |- | ||

| 9:20 am - 10:10 am | | 9:20 am - 10:10 am | ||

| style="text-align: center;" | Implementación del Modelo de Madurez para el Aseguramiento del Software '''OWASP SAMM''' | | style="text-align: center;" | Implementación del Modelo de Madurez para el Aseguramiento del Software '''OWASP SAMM''' | ||

| Luis Gorgona | | Luis Gorgona | ||

| − | | style="text-align: center;" | [ | + | | style="text-align: center;" | [NA] |

|- | |- | ||

| 10:10 am - 10:30 am | | 10:10 am - 10:30 am | ||

| Line 504: | Line 709: | ||

| style="text-align: center;" | Caracterización de malware con Python | | style="text-align: center;" | Caracterización de malware con Python | ||

|Randall Barnett Villalobos | |Randall Barnett Villalobos | ||

| − | | style="text-align: center;" | [ | + | | style="text-align: center;" | [NA] |

|- | |- | ||

| 11:20 am - 12:20 pm | | 11:20 am - 12:20 pm | ||

| style="text-align: center;" | CyberSOC: Aliado proactivo contra el Cibercrimen | | style="text-align: center;" | CyberSOC: Aliado proactivo contra el Cibercrimen | ||

| − | |Kenneth | + | |Kenneth Irvin Monge Quirós |

| − | | style="text-align: center;" | [https://www. | + | | style="text-align: center;" |[https://www.owasp.org/images/6/61/Latam-Tour-2018-Kenneth_Monge.pdf Presentación] |

|- | |- | ||

| 12:20 pm - 1:30 pm | | 12:20 pm - 1:30 pm | ||

| Line 517: | Line 722: | ||

| style="text-align: center;" | Reduzca la fricción del escaneo de vulnerabilidades en integración continua | | style="text-align: center;" | Reduzca la fricción del escaneo de vulnerabilidades en integración continua | ||

| Allan Cascante | | Allan Cascante | ||

| − | | style="text-align: center;" | [https://www. | + | | style="text-align: center;" |[https://www.owasp.org/images/9/93/Latam-Tour-2018-Allan_Cascante.pdf Presentación] |

| − | |||

| − | |||

|- | |- | ||

| 2:15 pm - 3:15 pm | | 2:15 pm - 3:15 pm | ||

| style="text-align: center;" | Introducción a Machine Learning para Seguridad Informática | | style="text-align: center;" | Introducción a Machine Learning para Seguridad Informática | ||

|Dr. Frans van Dunné | |Dr. Frans van Dunné | ||

| − | | style="text-align: center;" | [https://www. | + | | style="text-align: center;" |[https://www.owasp.org/images/8/84/Latam-Tour-2018-Frans_van_Dunne.pdf Presentación] |

|- | |- | ||

| 3:15 pm - 3:30 pm | | 3:15 pm - 3:30 pm | ||

| Line 532: | Line 735: | ||

| style="text-align: center;" | CSIRT-CR | | style="text-align: center;" | CSIRT-CR | ||

|Edgar Mora Reyes | |Edgar Mora Reyes | ||

| − | | style="text-align: center;" | | + | | style="text-align: center;" | [https://www.owasp.org/images/0/07/Latam-Tour-2018-Edgar_Mora_Reyes.pdf Presentación] |

|- | |- | ||

| 4:15 pm - 5:00 pm | | 4:15 pm - 5:00 pm | ||

| style="text-align: center;" | Asegure su aplicación Web a través de una perspectiva hacker | | style="text-align: center;" | Asegure su aplicación Web a través de una perspectiva hacker | ||

|Kenneth Webb Vargas | |Kenneth Webb Vargas | ||

| − | | style="text-align: center;" | [https:// | + | | style="text-align: center;" | [https://www.owasp.org/images/4/4b/Latam-Tour-2018-Kenneth_Webb.pdf Presentación] |

|- | |- | ||

| 5:00 pm + | | 5:00 pm + | ||

| Line 581: | Line 784: | ||

! 3 | ! 3 | ||

| 09:05 a 09:50 | | 09:05 a 09:50 | ||

| − | | '''Felipe Sánchez (Chile) ''' | + | |[[File:Cl_FelipeSanchez.jpg|99px]] '''Felipe Sánchez (Chile) ''' |

| "Evidencia Digital e Informática Forense: Instrumentos para un Proceso Penal Contemporáneo" | | "Evidencia Digital e Informática Forense: Instrumentos para un Proceso Penal Contemporáneo" | ||

| En un contexto de delitos informáticos, cada evento deja huellas y evidencias que permiten armar un "caso legal" siempre y cuando se usen los procesos adecuados y se respete de manera estricta la cadena de custodia digital. | | En un contexto de delitos informáticos, cada evento deja huellas y evidencias que permiten armar un "caso legal" siempre y cuando se usen los procesos adecuados y se respete de manera estricta la cadena de custodia digital. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" |Felipe Sánchez es Analista Forense Senior en Forensic and Cybercrime Investigation (www.fci.cl). Estudió Ingeniería de Ejecución en Computación e Informática en la Universidad de Santiago de Chile, tiene 16 años de experiencia profesional en investigación de fraudes tecnológicos, investigación de delitos informáticos e informática forense. Fué Perito Informático de la Policía de Investigaciones de Chile, y actualmente es Perito Judicial en las Ilustrísimas Cortes de Apelaciones de Santiago, Valparaíso, Rancagua y San Miguel. Es profesor de los cursos Informática Forense y Peritajes Informáticos en la Universidad de Santiago de Chile. | ||

|- | |- | ||

! 4 | ! 4 | ||

| 09:55 a 10:40 | | 09:55 a 10:40 | ||

| − | | '''Cristián Rojas (Chile)''' | + | |[[File:Cl_CristianRojas.jpg|99px]] '''Cristián Rojas (Chile)''' |

| "DevOWASPs: Es la hora de automatizar" | | "DevOWASPs: Es la hora de automatizar" | ||

| Con la agilidad, sprints, DevOps, etc., la seguridad debe seguirles el paso e incluso ir más rápido que los potenciales crackers y sus ataques. Para lograr esa ventaja, en esta charla veremos técnicas de automatización para pruebas de seguridad, usando herramientas de OWASP. | | Con la agilidad, sprints, DevOps, etc., la seguridad debe seguirles el paso e incluso ir más rápido que los potenciales crackers y sus ataques. Para lograr esa ventaja, en esta charla veremos técnicas de automatización para pruebas de seguridad, usando herramientas de OWASP. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" |Cristián Rojas es especialista en Seguridad de Software (CSSLP). Ayuda a desarrolladores a ofrecer software más seguro a sus usuarios, es consultor en seguridad de la información, realiza asesorías de seguridad de software y seguridad de la información, penetration testing y clases de seguridad a empresas e instituciones educativas. Diseñador/Desarrollador de software especializado en Java/PHP/Python y tecnologías web, orientado a seguridad y usabilidad. | ||

|- | |- | ||

! 5 | ! 5 | ||

| Line 599: | Line 806: | ||

! 6 | ! 6 | ||

| 11:05 a 11:50 | | 11:05 a 11:50 | ||

| − | | ''' | + | | [[File:Cl_ERiveros.jpg|99px]] '''Eduardo Riveros''' [[File:Cl_AHevia.jpg|99px]] '''Alejandro Hevia (Chile)''' |

| − | | " | + | | "Gran promo: Todas tus compras gratis ( las endosas a otro cliente con sólo usar su RUT)" |

| − | | | + | | Se analiza el caso real de un portal chileno, con serios fallos de seguridad. Dónde aún después de 6 meses de ser advertido, no logra corregir sus vulnerabilidades. Se describirá las recomendaciones para disminuir o eliminar los riesgos detectados. |

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Eduardo Riveros es Licenciado en Ciencias de la Ingeniería, mención Computación y estudiante de Magíster en Ciencias, mención Computación de la Universidad de Chile. Es bastante entusiasta en temas de seguridad y privacidad computacional, a los cuales le dedica gran parte de su tiempo libre. Actualmente realiza su tesis de magíster con el profesor Alejandro Hevia en el CLCERT. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Alejandro Hevia es Ingeniero Civil en Computación de la Universidad de Chile (1998), Ph.D. in Computer Science de la Universidad de California, San Diego (UCSD, 2006). Actualmente es Profesor Asistente del the Departamento de Ciencias de la Computación de la Facultad de Ciencias Físicas y Matemáticas de la Universidad de Chile. Su áreas de investigación incluyen criptografía y seguridad computacional, ha colaborado con importantes centros de investigación incluyendo el IBM T.J. Watson Research Center, el NTT Docomo USA Labs, y el INRIA Sophia-Antipolis. Actualmente dirige el Grupo de Respuesta a Incidentes Computacionales Chileno (CLCERT) asociado al Laboratorio de Criptografia Aplicada y Seguridad (CASLAB) de la Universidad de Chile. | ||

|- | |- | ||

! 7 | ! 7 | ||

| 11:55 a 12:50 | | 11:55 a 12:50 | ||

| − | | '''Gustavo Arreaza (Venezuela) ''' | + | |[[File:Cl_GustavoArreaza.jpg|99px]] '''Gustavo Arreaza (Venezuela) ''' |

| "Seguridad en la Nube" | | "Seguridad en la Nube" | ||

| Cada vez más organizaciones miran la nube como una opción para implementar sus plataformas de negocio. Esta charla evaluará las potenciales vulnerabilidades y cómo implementar la seguridad necesaria para protegerse al momento de usar CLOUD. | | Cada vez más organizaciones miran la nube como una opción para implementar sus plataformas de negocio. Esta charla evaluará las potenciales vulnerabilidades y cómo implementar la seguridad necesaria para protegerse al momento de usar CLOUD. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Gustavo Arreaza es ingeniero de Sistemas con los diplomados en telecomunicaciones CCNA y CCAI (Instructor CISCO). Amplia experiencia profesional en desarrollo y pruebas de seguridad para web y mobile con técnicas avanzadas de pentesting. Participa en OWASP Foundation y lidera el proyecto “Zezengorri” para el desarrollo de herramientas de seguridad. Es consultor senior de seguridad, con experiencia en organizaciones de Gobierno y Empresas de Servicio. | ||

|- | |- | ||

! 8 | ! 8 | ||

| − | | 13:00 a | + | | 13:00 a 14:30 |

| | | | ||

| '''Horario de Almuerzo''' | | '''Horario de Almuerzo''' | ||

| Line 617: | Line 830: | ||

! 9 | ! 9 | ||

| 14:45 a 15:30 | | 14:45 a 15:30 | ||

| − | | '''Carlos Allendes (Chile) ''' | + | |[[File:Cl_CAllendes.jpg|99px]] '''Carlos Allendes (Chile) ''' |

| "Requisitos de Seguridad y Modelamiento de Amenazas" | | "Requisitos de Seguridad y Modelamiento de Amenazas" | ||

| El Desarrollo Seguro consta de varias técnicas de programación, entre las más importantes están la identificación de requisito de seguridad y el modelamiento de amenazas, para programar aplicaciones seguras y robustas, desde el inicio. | | El Desarrollo Seguro consta de varias técnicas de programación, entre las más importantes están la identificación de requisito de seguridad y el modelamiento de amenazas, para programar aplicaciones seguras y robustas, desde el inicio. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Carlos preside Owasp Chile y es co-fundador de los capítulos de Owasp en Honduras y República Dominicana. Ingeniero Civil de la Universidad de Santiago de Chile. Consultor internacional en proyectos IT del sector privado y de gobierno. Especialista en Desarrollo Seguro de aplicaciones, cumplimiento de PCI-DSS y seguridad de la información. Coaching y gestión de equipos profesionales con orientación a resultados efectivos bajo condiciones de cambio contínuo. Liderazgo en proyectos de transformación digital, implementación de procesos ITIL, ISO.27001 y CMMi, en grandes empresas del segmento retail, banca y telco. | ||

|- | |- | ||

! 10 | ! 10 | ||

| 15:35 a 16:15 | | 15:35 a 16:15 | ||

| − | | '''Felipe Zipitria (Uruguay)''' | + | |[[File:Cl_FelipeZipitria.jpg|99px]] '''Felipe Zipitria (Uruguay)''' |

| "¿Cual es la primera línea de defensa en la seguridad por capas?" | | "¿Cual es la primera línea de defensa en la seguridad por capas?" | ||

| Las aplicaciones web son objeto de una amplia gama de riesgos y ataques, partiendo por todos los que define el OWASP TopTen. Entonces... ¿cuál es el primer nivel de defensa recomendado por Owasp? Veremos CRS, un conjunto de reglas básicas que Owasp recomienda usar en un WAF. | | Las aplicaciones web son objeto de una amplia gama de riesgos y ataques, partiendo por todos los que define el OWASP TopTen. Entonces... ¿cuál es el primer nivel de defensa recomendado por Owasp? Veremos CRS, un conjunto de reglas básicas que Owasp recomienda usar en un WAF. | ||

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Felipe Zipitria es Ingeniero en Computación de la Facultad de Ingeniería de la Universidad de la República (FING – UDELAR), Uruguay. Obtuvo una Maestría en Informática del PEDECIBA. Es Profesor Adjunto (Grado 3) interino del Instituto de Computación (InCo) de la Facultad de Ingeniería de la Universidad de la República (FING – UDELAR), Felipe integra el Grupo de Seguridad Informática (GSI) de FING – UDELAR. Ha publicado trabajos científicos arbitrados y ha sido coordinador/investigador principal de proyectos nacionales e internacionales. Es miembro de OWASP Uruguay en el rol de co-líder del capítulo Uruguayo. | ||

|- | |- | ||

! 11 | ! 11 | ||

| 16:20 a 17:05 | | 16:20 a 17:05 | ||

| − | | ''' | + | |[[File:Cl_FelipeDiaz.jpg|99px]] '''Felipe Diaz Pardo (Chile)''' |

| − | | " | + | | "Neuromarketing = Emociones + Tecnología" |

| − | | | + | | Es bueno recordar que la tecnología debe estar al servicio del negocio, y que la herramienta de venta más potente son las emociones del cliente. La innovación tecnológica es un real apoyo al objetivo comercial usando las redes sociales, cubos BI, el machine Learning entre otras novedades IT. |

| + | |- | ||

| + | | colspan="5" bgcolor="#CCCCEE" | Felipe es Ceo y co founder en thinklab una consultora boutique de alta dirección, de profesión Diseñador ha liderado campañas de consumo masivo y reestructuración de marcas de retail, desarrollando su actividad profesional en corporaciones internacionales en los continentes de América, Europa, Asia y Oceanía. Desempeña el cargo de Strategic communication manager del Grupo BIOGROW, corporación internacional que realiza investigación e innovación tecnológica en el área de la producción agrícola y pecuaria. Es Gerente de marketing en el Grupo Rch responsables de la construcción las nuevas pistas del aeropuerto y del mall los dominicos. | ||

|- | |- | ||

! 12 | ! 12 | ||

| Line 837: | Line 1,056: | ||

|- | |- | ||

| colspan="2" valign="left" height="80" bgcolor="#EEEEEE" align="center" |Durante todo el OWASP Latam Tour 2018 el costo de la membresía anual es de solamente USD 20. Seleccione '''ECUADOR''' durante el proceso de registro electrónico como miembro individual en el enlace disponible a continuación. | | colspan="2" valign="left" height="80" bgcolor="#EEEEEE" align="center" |Durante todo el OWASP Latam Tour 2018 el costo de la membresía anual es de solamente USD 20. Seleccione '''ECUADOR''' durante el proceso de registro electrónico como miembro individual en el enlace disponible a continuación. | ||

| − | [ | + | [https://myowasp.force.com/joinapi__membershiplist?id=a5V0B0000008kL0UAI&order=1 Hágase MIEMBRO DE OWASP AQUÍ] |

'''Si usted aun no es miembro OWASP, por favor considere unirse a nuestra organización para obtener descuentos en los talleres''' | '''Si usted aun no es miembro OWASP, por favor considere unirse a nuestra organización para obtener descuentos en los talleres''' | ||

| Line 976: | Line 1,195: | ||

====''' CONFERENCIAS (Sábado 21 de abril)'''==== | ====''' CONFERENCIAS (Sábado 21 de abril)'''==== | ||

El acceso a las conferencias es gratuito con previo registro. | El acceso a las conferencias es gratuito con previo registro. | ||

| + | |||

| + | Ya están disponibles las [https://drive.google.com/drive/folders/1swnY2CHWaW26qXEOpRExjJmv8GB-Es-0?usp=sharing diapositivas de las presentaciones de OWASP LATAM Tour 2018 Mexico] | ||

| + | |||

| + | A continuación también podrán encontrar las grabaciones de las charlas. ¡No se les olvide subscribirse al canal! | ||

| + | |||

| + | {{#ev:youtubeplaylist|PLiooNakZQW8qeeXxYpOtRBL3EtjyJnm3L}} | ||

| + | |||

<table width="761" cellspacing="0" cellpadding="0" border="1"> | <table width="761" cellspacing="0" cellpadding="0" border="1"> | ||

<tr style="background-color: #30608f; color:#FFF;"> | <tr style="background-color: #30608f; color:#FFF;"> | ||

| Line 1,099: | Line 1,325: | ||

* [https://www.google.com Google] | * [https://www.google.com Google] | ||

* [https://www.hackersclothing.com Hackers Clothing] | * [https://www.hackersclothing.com Hackers Clothing] | ||

| + | * [http://www.homedepot.com.mx/ Home Depot] | ||

* [https://www.ikigaicreators.com Ikigai Creators] | * [https://www.ikigaicreators.com Ikigai Creators] | ||

* [http://www.ohkasystems.com/ Ohka Systems] | * [http://www.ohkasystems.com/ Ohka Systems] | ||

| Line 1,206: | Line 1,433: | ||

=='''ORGANIZA: OWASP Chapter Paraguay'''== | =='''ORGANIZA: OWASP Chapter Paraguay'''== | ||

| − | Te invitamos a participar del evento y a ser parte del capítulo OWASP Paraguay. <br> | + | Te invitamos a participar del evento y a ser parte del capítulo OWASP Paraguay. |

| + | |||

| + | '''Universidad Autónoma de Asunción''' | ||

| + | * Asunción - Paraguay | ||

| + | * [http://www.fctunca.edu.py/contacto][http://www.uaa.edu.py Web de la Universidad] | ||

| + | <br> | ||

Más información sobre nosotros: [https://www.owasp.org/index.php/Paraguay Link al Sitio Web de OWASP PARAGUAY] | Más información sobre nosotros: [https://www.owasp.org/index.php/Paraguay Link al Sitio Web de OWASP PARAGUAY] | ||

| + | |||

= PARAGUAY - Coronel Oviedo = | = PARAGUAY - Coronel Oviedo = | ||

| Line 1,258: | Line 1,491: | ||

| | | | ||

|- | |- | ||

| − | | 09:15 a 9: | + | | 09:15 a 9:35 |

| − | | | + | | Pedro Castillo |

| − | | | + | | Ciberseguridad: Impacto de los Ataques Cibernéticos y los Delitos de Alta Tecnología. |

| − | | | + | |Inicia con la era de la información y el internet de las cosas, para luego presentar los riesgos tecnológicos y las vulnerabilidades de la tecnología en general, además se describen los diferentes delitos electrónicos y ataques cibernéticos, para concluir con las predicciones este 2018 así como las recomendaciones para las organizaciones públicas, privadas y las Pymes. |

|- | |- | ||

| − | | 09: | + | |09:35 a 10:10 |

| − | | | + | |Kendra Mazara |

| + | |Aplicando CIA a tu red corporativa | ||

| + | |El objetivo es brindar una protección adecuada contra las amenazas accidentales o intencionadas a la confidencialidad, integridad o disponibilidad de una red corporativa, implicando también la implementación de mecanismos para darle seguimiento al cumplimiento de los objetivos. | ||

| + | |- | ||

| + | | 10:10 a 10:25 | ||

| + | |Joan Vidal | ||

| Ataques día 0 desde punto de vista de monitoreo continuo | | Ataques día 0 desde punto de vista de monitoreo continuo | ||

|La importancia de protegerse ante ataques día-cero es tal que las grandes compañías tecnológicas cuentan con equipos de hackers éticos que compiten con los cibercriminales en la carrera por localizar nuevas vulnerabilidades antes de que sean explotadas por ellos. | |La importancia de protegerse ante ataques día-cero es tal que las grandes compañías tecnológicas cuentan con equipos de hackers éticos que compiten con los cibercriminales en la carrera por localizar nuevas vulnerabilidades antes de que sean explotadas por ellos. | ||

|- | |- | ||

| − | | 10: | + | | 10:25 a 10:50 |

| − | | colspan="3" | | + | | colspan="3" | '''Coffee Break''' |

|- | |- | ||

| − | | 11:00 a 11: | + | | 11:00 a 11:25 |

| − | | | + | | Agustina de los Santos |

| − | | | + | | Herramientas utilizadas en la Auditoría de Seguridad |

| − | | | + | | Se presentaran varias herramientas utilizadas, y se presentará parte del informe técnico producido en un caso de estudio desarrollado en España en el año 2016. |

|- | |- | ||

| − | | 11: | + | | 11:30 a 12:00 |

| Carlos Rosario | | Carlos Rosario | ||

| Asegurando la infraestructura - Mejores Practicas (Sector Financiero) | | Asegurando la infraestructura - Mejores Practicas (Sector Financiero) | ||

| Line 1,282: | Line 1,520: | ||

|- | |- | ||

| 12:15 a 1:30 | | 12:15 a 1:30 | ||

| − | | colspan="3" | | + | | colspan="3" | '''Horario de Almuerzo (no incluido)''' |

|- | |- | ||

| − | | | + | | 1:40 a 2:30 |

| wendy de la rosa | | wendy de la rosa | ||

| Gestión de Riesgos de Seguridad de la Información | | Gestión de Riesgos de Seguridad de la Información | ||

| Line 1,297: | Line 1,535: | ||

| Saira Isaac | | Saira Isaac | ||

| Los 10 riesgos mas importantes en aplicaciones web | | Los 10 riesgos mas importantes en aplicaciones web | ||

| − | | Presentar la | + | | Presentar la última versión del OWASP TOP TEN. |

|- | |- | ||

|3:55 a 4:35 | |3:55 a 4:35 | ||

| Line 1,305: | Line 1,543: | ||

|- | |- | ||

| 4:40 a 5:00 | | 4:40 a 5:00 | ||

| − | | colspan="3" | | + | | colspan="3" | '''Cierre y Agradecimientos''' |

|} | |} | ||

| Line 1,357: | Line 1,595: | ||

! 2 | ! 2 | ||

| 09:30 a 10:15 | | 09:30 a 10:15 | ||

| − | | '''Ignacio Lagomarsino (Uruguay)''' | + | | '''Ignacio Lagomarsino y José Callero (AGESIC - Uruguay)''' |

| − | | Desplegando servicios de SOC para la protección de aplicaciones. | + | | [https://drive.google.com/a/owasp.org/file/d/19FUmB6-9mpLaIsAi9NQfl6BY5oNPkcDZ/view?usp=sharing Desplegando servicios de SOC para la protección de aplicaciones.] |

| | | | ||

|- | |- | ||

| Line 1,369: | Line 1,607: | ||

! 4 | ! 4 | ||

| 10:35 a 11:20 | | 10:35 a 11:20 | ||

| − | | '''Maximiliano Alonzo ( | + | | '''Maximiliano Alonzo ('''OWASP UY''')''' |

| − | | Seguridad en Aplicaciones: Por que es importante y como OWASP te puede ayudar. | + | | [https://drive.google.com/a/owasp.org/file/d/1HOmzQAU5fH-XwF8HMpUczzz6beGYV_yW/view?usp=sharing Seguridad en Aplicaciones: Por que es importante y como OWASP te puede ayudar.] |

| Charla de concientización en Seguridad en Desarrollo de Software | | Charla de concientización en Seguridad en Desarrollo de Software | ||

|- | |- | ||

! 5 | ! 5 | ||

| 11:25 a 12:10 | | 11:25 a 12:10 | ||

| − | | '''Alejandro Iacobelli (Argentina)''' | + | | '''Alejandro Iacobelli (MercadoLibre -Argentina)''' |

| − | | Librerías criptográficas y su estrategia de adopción para equipos de desarrollo de Mercadolibre. | + | | [https://drive.google.com/a/owasp.org/file/d/1gixlzDwSfornpBLgECWoGs6QNdu5NFCK/view?usp=sharing Librerías criptográficas y su estrategia de adopción para equipos de desarrollo de Mercadolibre.] |

| | | | ||

|- | |- | ||

| Line 1,387: | Line 1,625: | ||

! 7 | ! 7 | ||

| 13:15 a 14:00 | | 13:15 a 14:00 | ||

| − | | '''Mateo Martinez ( | + | | '''Mateo Martinez ('''OWASP UY''') ''' |

| XE3 - XML External Entities Explained | | XE3 - XML External Entities Explained | ||

| Conferencia presentando el riesgo A4 del OWASP Top 10 2017, XE3 - XML External Entities. | | Conferencia presentando el riesgo A4 del OWASP Top 10 2017, XE3 - XML External Entities. | ||

| Line 1,393: | Line 1,631: | ||

! 8 | ! 8 | ||

| 14:05 a 14:50 | | 14:05 a 14:50 | ||

| − | | '''Martin Marsicano ( | + | | '''Martin Marsicano ('''OWASP UY''')''' |

| − | | Seguridad en una aplicación mobile desde el diseño (traducción MASVS) | + | | [https://drive.google.com/a/owasp.org/file/d/1r5v_jCQRL78ioksgH4Trl0gNb6Od5lal/view?usp=sharing Seguridad en una aplicación mobile desde el diseño (traducción MASVS)] |

| Presentación del Mobile ASVS a cargo de uno de los principales traductores al español de esta excelente documentación de OWASP. | | Presentación del Mobile ASVS a cargo de uno de los principales traductores al español de esta excelente documentación de OWASP. | ||

|- | |- | ||

! 9 | ! 9 | ||

| 15:10 a 15:55 | | 15:10 a 15:55 | ||

| − | | ''' | + | | '''Gabriel Franco y Ezequiel Tavella (Infobyte - Argentina)''' |

| − | | | + | | Attacking Wordpress plugins with no-style nor time |

| − | | Presentación de | + | | Presentación de la investigación realizada para descubrir múltiples vulnerabilidades en plugins de wordpress. |

|- | |- | ||

! 10 | ! 10 | ||

| 16:00 a 16:45 | | 16:00 a 16:45 | ||

| − | | ''' | + | | '''Felipe Zipitria (OWASP UY)''' |

| − | | | + | | |

| − | | | + | | |

|- | |- | ||

! 11 | ! 11 | ||

| Line 1,467: | Line 1,705: | ||

| | | | ||

[[File:Brasil-bandera-200px.jpg|frameless|62x62px]] '''BRASIL''' | [[File:Brasil-bandera-200px.jpg|frameless|62x62px]] '''BRASIL''' | ||

| + | * Brasilia: | ||

* Rio de Janeiro: [mailto:[email protected] Jeymei Diaz],<br>[mailto:[email protected] Ricardo Supo] | * Rio de Janeiro: [mailto:[email protected] Jeymei Diaz],<br>[mailto:[email protected] Ricardo Supo] | ||

| − | |||

* Vitória: | * Vitória: | ||

| | | | ||

| Line 1,519: | Line 1,757: | ||

= CTF = | = CTF = | ||

| − | + | {{:LatamTour2018 CTF}} | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

<headertabs></headertabs> | <headertabs></headertabs> | ||

== Platinum Sponsors == | == Platinum Sponsors == | ||

| − | [[File:INZAFE-logo.png|frameless|352x352px|link=http://inzafe.cl/]] | + | {| |

| + | ![[File:INZAFE-logo.png|frameless|352x352px|link=http://inzafe.cl/]] | ||

| + | ![[File:Logo_websec.jpg|323x323px|link=http://websec.mx/]] | ||

| + | ![[File:Google_Current_Logo.png|272x272px|link=https://google.com/]] | ||

| + | |- | ||

| + | ![[File:Logo_scitum.png|frameless|359x359px|link=http://scitum.com.mx]] | ||

| + | ![[File:Fortinet_Logo_300ppi.png|370x370px|link=https://fortinet.com/]] | ||

| + | ![[File:BTA blanco.png|frameless|175x175px]] | ||

| + | |} | ||

== Gold Sponsors == | == Gold Sponsors == | ||

| Line 1,549: | Line 1,776: | ||

![[Image:Faraday.png|270x270px|link=https://www.faradaysec.com/ad_owasp2018]] | ![[Image:Faraday.png|270x270px|link=https://www.faradaysec.com/ad_owasp2018]] | ||

![[File:Telefonica BS Logo.png|frameless|334x334px|link=https://www.business-solutions.telefonica.com]] | ![[File:Telefonica BS Logo.png|frameless|334x334px|link=https://www.business-solutions.telefonica.com]] | ||

| + | |[[File:Atena-br.jpg|frameless|173x173px|link=http://grupo-atenea.com/]] | ||

|- | |- | ||

![[Image:Logonivel44.png |272x272px|link=https://nivel4.com/index.php]] | ![[Image:Logonivel44.png |272x272px|link=https://nivel4.com/index.php]] | ||

| − | ![[File: | + | ![[File:Ohka_logo.png|272px|link=http://www.ohkasystems.com]] |

| + | ![[File:Protektnet.png|frameless|332x332px|link=https://protektnet.com/]] | ||

| + | ![[File:1024px-TheHomeDepot.svg.png|frameless|133x133px|link=http://www.homedepot.com.mx/comprar/es/coapa-del-hueso/home]] | ||

| + | |- | ||

| + | ![[File:LFT-Consulting-Logo-Final-01.png|272x272px|link=http://www.lftconsulting.com/]] | ||

| + | ![[File:Marsh_png_transparente-01.png|320x320px|link=https://www.marsh.com/]] | ||

| + | ![[File:Logo-ehc.png|350x350px|link=http://www.ehcgroup.io/]] | ||

| + | ! | ||

! | ! | ||

|} | |} | ||

| Line 1,560: | Line 1,795: | ||

![[image:MercadoLibreLogo.png|214x214px|link=http://www.mercadolibre.com/]] | ![[image:MercadoLibreLogo.png|214x214px|link=http://www.mercadolibre.com/]] | ||

![[File:Soluciones-seguras.png|frameless|242x242px]] | ![[File:Soluciones-seguras.png|frameless|242x242px]] | ||

| + | ![[File:IKIGAI_LOGO.png|frameless|106x106px]] | ||

| + | ![[File:RSA.png|frameless|150x150px]] | ||

|} | |} | ||

| Line 1,568: | Line 1,805: | ||

![[Image:Logo_Red_Enlace_vertical.PNG|109x109px|link=https://www.redenlace.com.bo/]] | ![[Image:Logo_Red_Enlace_vertical.PNG|109x109px|link=https://www.redenlace.com.bo/]] | ||

![[Image:CloudLegion.png|122x122px|link=https://thecloudlegion.com/]] | ![[Image:CloudLegion.png|122x122px|link=https://thecloudlegion.com/]] | ||

| − | ![[File:ESET-logo.png|frameless|106x106px]] | + | ![[File:ESET-logo.png|frameless|106x106px]] |

| + | ![[File:Hacking-corp.jpeg|240x240px|link=https://hakkencorp.com/]] | ||

| + | ![[File:Boxug.png|180x180px|link=https://boxug.com/]] | ||

|} | |} | ||

| Line 1,590: | Line 1,829: | ||

|[[File:UDB.png|center|frameless|180x180px|link=http://www.udb.edu.sv/]] | |[[File:UDB.png|center|frameless|180x180px|link=http://www.udb.edu.sv/]] | ||

|[[File:UCC logo universidad.png|182x182px|Universidad Cooperativa|link=http://www.ucc.edu.co/|center|frameless]] | |[[File:UCC logo universidad.png|182x182px|Universidad Cooperativa|link=http://www.ucc.edu.co/|center|frameless]] | ||

| + | |[[File:Techgarage_logo.png|Tech Garage|link=http://www.techgarage.mx|frameless|200x200px]] | ||

| + | |[[File:ECI.jpg|Escuela Colombiana de Ingeniería|link=https://www.escuelaing.edu.co/es/|frameless|245x101px]] | ||

| + | |- | ||

| + | |[[File:Universidad-cenfotec.png|Universidad Cenfotec|link=https://www.ucenfotec.ac.cr/|frameless|center]] | ||

| + | |[[File:Uvv_vitoriaes.jpg|https://www.uvv.br/|frameless|center|220x220px]] | ||

| + | |[[File:Faculdade_JK.jpeg|https://www.faculdade.jk.edu.br/|frameless|260x260px|center]] | ||

| | | | ||

| | | | ||

| Line 1,595: | Line 1,840: | ||

== LATAM Tour Friends == | == LATAM Tour Friends == | ||

| − | [[File:Agetic.png|frameless|146x146px]] | + | [[File:Agetic.png|frameless|146x146px]] |

| + | [[File:Nextcom_Logo.png|frameless|90x90px|link=https://www.facebook.com/nextcomsystems/]] | ||

== Coffee Break Sponsors == | == Coffee Break Sponsors == | ||

| Line 1,601: | Line 1,847: | ||

[[image:WhiteJaguars.png|138x138px|link=https://www.whitejaguars.com/]] | [[image:WhiteJaguars.png|138x138px|link=https://www.whitejaguars.com/]] | ||

[[image:Logomedallia_2342.jpg|200x200px|link=http://www.medallia.com.ar/]] | [[image:Logomedallia_2342.jpg|200x200px|link=http://www.medallia.com.ar/]] | ||

| + | [[File:Papajohns_logo.png|150px|link=http://papajohnspizzacancun.com]] | ||

| + | [[File:csiete.png|frameless|180x139pxlink=https://www.csiete.org]] | ||

== Community Supporters == | == Community Supporters == | ||

| − | [[Image:Ekoparty-logo.jpg|82x82px|link=https://www.ekoparty.org/]] | + | {| |

| − | [[Image:dragonjar.png| | + | |[[Image:Ekoparty-logo.jpg|82x82px|link=https://www.ekoparty.org/]] |

| − | [[Image:DevSecOps-Arg.png|228x228px|link=https://twitter.com/devsecops_ar]][[File:Mentebinaria.png|frameless| | + | |[[Image:dragonjar.png|228x228px|link=http://www.dragonjar.org/]] |

| + | |[[Image:DevSecOps-Arg.png|228x228px|link=https://twitter.com/devsecops_ar]] | ||

| + | |[[File:Mentebinaria.png|frameless|228x228px|link=https://www.mentebinaria.com.br]] | ||

| + | |[[File:LNXnetworks CEHS asociados.jpg|239x239px|link=http://www.lnxnetwork.com]] | ||

| + | |- | ||

| + | |[[File:Isc2-chartering-peru.jpg|frameless|110x110px|link=https://www.isc2peruchapter.org]] | ||

| + | |[[File:Isaca-lima.png|frameless|180x180px]] | ||

| + | |[[File:Apesol.png|frameless|239x239px]] | ||

| + | |[[File:Asbanc.jpg|frameless|210x210px]] | ||

| + | | | ||

| + | |} | ||

Latest revision as of 12:00, 3 May 2019

- WELCOME

- CALL FOR PAPERS & TRAININGS

- ARGENTINA - Buenos Aires

- ARGENTINA - Córdoba

- ARGENTINA - Patagonia

- BOLIVIA

- BRAZIL - Brasilia

- BRAZIL - Rio de Janeiro

- BRAZIL - Vitória

- COLOMBIA - Bogotá

- COLOMBIA - Cali

- COLOMBIA - Manizales

- COSTA RICA

- CHILE

- ECUADOR - Quito

- ECUADOR

- EL SALVADOR

- GUATEMALA

- MÉXICO

- HONDURAS

- PANAMA

- PARAGUAY

- PARAGUAY - Coronel Oviedo

- PERÚ - Cusco

- PERÚ - Lima

- REPUBLICA DOMINICANA

- URUGUAY

- SPONSORS

- TEAM

- CTF

Agenda

|

| ||

|

|

| |

|

|

|

|

|

|

Objetivos del LatamTour

El objetivo de OWASP LatamTour es crear conciencia sobre la seguridad de las aplicaciones en la región de América Latina, para que las personas y las organizaciones puedan tomar decisiones informadas sobre los verdaderos riesgos de seguridad de las aplicaciones. Todos son libres de participar en OWASP y todos nuestros materiales están disponibles bajo una licencia de software abierta y gratuita.

Estamos proponiendo un modelo impulsado por conferencias de capítulos en el que las sesiones son gratuitas para todos y los costos son respaldados por una combinación de fondos, es decir, Fundación OWASP, presupuesto local de capítulos, patrocinio externo, etc. También se ofrecen sesiones de capacitación de 1 día en algunos paises y capitulos. Los honorarios de estas sesiones son de $ 200USD para los miembros de OWASP y de $ 250 USD para los que no son miembros (se pueden aplicar descuentos grupales).

¿Quién debería asistir al Tour Latam?

- Desarrolladores de aplicaciones

- Comprobadores de aplicaciones y garantía de calidad

- Administración de proyectos de aplicación y personal

- Chief Information Officers, Chief Information Security Officers, Chief Technology Officers, Diputados, Asociados y Personal

- Directores financieros, auditores y personal responsable de la supervisión y el cumplimiento de la seguridad de TI

- Gerentes de seguridad y personal

- Ejecutivos, gerentes y personal responsable de la gobernanza de seguridad de TI

- Profesionales de TI interesados en mejorar la seguridad de TI

- Cualquier persona interesada en conocer o promover la seguridad de las aplicaciones web

Latam Tour Objective

The OWASP Latam Tour objective is to raise awareness about application security in the Latin America region, so that people and organizations can make informed decisions about true application security risks. Everyone is free to participate in OWASP and all of our materials are available under a free and open software license.

We are proposing a chapters conference driven model in which the sessions are free for everybody and the costs are supported by a mix of funding i.e. OWASP Foundation, local chapter budget, external sponsorship, etc. 1-day training sessions are also offered in some tour stops. These sessions’ fees are $ 200USD for OWASP members and $ 250 USD for non-members (group discounts may apply).

Who Should Attend the Latam Tour?

- Application Developers

- Application Testers and Quality Assurance

- Application Project Management and Staff

- Chief Information Officers, Chief Information Security Officers, Chief Technology Officers, Deputies, Associates and Staff

- Chief Financial Officers, Auditors, and Staff Responsible for IT Security Oversight and Compliance

- Security Managers and Staff

- Executives, Managers, and Staff Responsible for IT Security Governance

- IT Professionals Interesting in Improving IT Security

- Anyone interested in learning about or promoting Web Application Security

Special offer - Become an OWASP Member

As part of the OWASP Latam Tour, you could become an OWASP Member by paying 20 U$D. Show your support and become an OWASP member today!

[[Image:Renewal.jpg |100px|link=https://myowasp.force.com/]memb]

[[Image:Renewal.jpg |100px|link=https://myowasp.force.com/]memb]

QUESTIONS

- If you have any questions about the Latam Tour, please send an email to [email protected]

#Latamtour2018 hashtag for your tweets for Latam Tour (What are hashtags?)

@AppSecLatam Twitter Feed (follow us on Twitter!) <twitter>34534108</twitter>

Do you want to give a talk or a training session in Latin America?

Please send your proposals to the corresponding chapter leader before March 1st 2018:

- Argentina (Buenos Aires): Submit your talk here

- Argentina (Córdoba): send it to Eduardo Casanovas [[email protected]]

- Argentina (Patagonia): Submit your talk here

- Bolivia: Submit your talk here or send it to Elvin Mollinedo [[email protected]]

- Brazil: (Brasilia): Submit your talk here

- Brazil: (Rio de Janeiro): Submit your talk here

- Colombia (Bogotá): Puedes enviar tus ideas a Giovanni Cruz Forero [[email protected]], pronto publicaremos el CFP.

- Colombia (Bucaramanga): [[email protected]]

- Colombia (Cali): John Capote [[email protected]]

- Colombia (Manizales): Jaime Andres Restrepo [[email protected]]

- Costa Rica: Michael Hidalgo [[email protected]]

- Chile: Carlos Allendes [[email protected]]

- Ecuador (Quito): Fernando Vela [[email protected]]

- Guatemala: Pablo Barrera [[email protected]]

- Honduras : Gustavo Solano [[email protected]]

- México (Riviera Maya): Submit your talk here

- Paraguay : Héctor Aguirre [[email protected]]

- Perú (Lima) : Submit your talk here

- Perú (Cusco): Submit your talk here

- Rep.Dominicana : Jonathan Correa [[email protected]]

- Salvador (El Salvador): Nelson Chacon [[email protected]]

- Uruguay (Montevideo): Submit your talk here

- Venezuela (Caracas): Edgar Salazar [[email protected]]

By your submission you agree to the Speaker Agreement, Invited Speaker Agreement or Instructor Agreement.

OWASP Latam Tour en Buenos Aires, Argentina

Invitamos a estudiantes, desarrolladores, expertos en seguridad informática y curiosos en general a compartir con la comunidad de OWASP un nuevo evento en Buenos Aires! Será una jornada de charlas técnicas, en un ambiente relajado e ideal para conocer otras personas interesadas en la seguridad en aplicaciones.

Inscripcion

El registro a las charlas es libre y gratuito. - REGISTRESE AQUÍ

Fecha y lugar

Fecha: Viernes 27 de abril, Buenos Aires.

Lugar: UTN.BA (Universidad Tecnologica Nacional)

Medrano 951 (C1179AAQ) C.A.B.A

Charlas

| Hora | Titulo | Orador |

| 9:20 | Introducción a OWASP | Martín Tartarelli |

| 9:35 | HTTP CSP: Errores comunes y lecciones aprendidas | Maximiliano Soler |

| 10:25 | TLS Kill Switch | Carlos Pantelides |

| 10:50 | Cafe | |

| 11:20 | User impersonation in github | Ignacio Nieto |

| 11:45 | Mobile App Security Fails and How To Survive Them | Gustavo Sorondo |

| 12:35 | Almuerzo | |

| 13:55 | ModSecurity. Que es, como funciona, ejemplos | Gonzalo Vilanova |

| 14:20 | I don't always exploit web apps, but when I do, I prefer XXE | Alejandro Parodi

Cristian Barreto |

| 15:10 | Cafe | |

| 15:40 | Splunk: All your Logs Belong to Us! | Yamila Levalle |

| 16:05 | Knocking Down the Big Door (Breaking Authentication and Segregation of Production & Non-Production Environments) | Nahuel Grisolia |

| 16:50 | Attacking WordPress plugins with no-style nor time | Gabriel Franco |

| 17:20 | Cierre del evento | Martin Tartarelli |

Organiza: OWASP Chapter Argentina

Te invitamos a ser parte del capítulo OWASP Argentina.

Toda la información del capítulo se encuentra en: Link al Sitio Web de OWASP Argentina

CORDOBA: (Conferencia de Seguridad Gratuita)

El evento más importante de la región llega a Códroba, OWASP Latam tour 2018!.

Reconocidos expositores estarán presentando conferencias sobre los temas más importantes en Seguridad en Aplicaciones.

REGISTRO

El registro a las charlas es libre y gratuito INSCRIBIRSE AQUÍ

AGENDA

UBICACION

ORGANIZA: OWASP Chapter Córdoba

OWASP Latam Tour en la Patagonia, Argentina

Invitamos a estudiantes, desarrolladores, expertos en seguridad informática y curiosos en general a compartir con la comunidad de OWASP un nuevo evento en la Patagonia! Será una jornada de charlas técnicas, en un ambiente relajado e ideal para conocer otras personas interesadas en la seguridad en aplicaciones.

Charlas

Si estás interesado en presentar alguna charla en podés enviar tu propuesta a través del siguiente enlace: Enviar propuesta (Cerrado)

Registro

El registro a las charlas es libre y gratuito. REGISTRARSE AQUI

Viernes 20 de abril, Neuquén. De 9:30hs a 17:00hs

Agenda

| Hora | Conferencia | Expositor | Pais |

|---|---|---|---|

| 09:30 - 10:00 | Acreditacion | ||

| 10:00 - 10:15 | Presentación | OWASP Patagonia | |

| 10:15 - 10:55 | De la paranoia a la utopía | Stéphane Bürgi | Cordoba, Arg |

| 10:55 - 11:25 | Pausa para café | ||

| 11:25 - 12:05 | Webapp Pentesting | Gastón Toth | General Roca, Arg |

| 12:05 - 12:45 | DevSecOps - 2 Fast 2 Furious | Luciano Moreira da Cruz y Leonardo Federico Rosso | Buenos Aires, Arg |

| 12:45 - 14:15 | Almuerzo | ||

| 14:15 - 14:55 | Bypass en dispositivos móviles | Marcelo Romero | Buenos Aires, Arg |

| 14:55 - 15:35 | Inseguridad en alarmas para vehículos | Leandro Ferrari | Mar del Plata, Arg. |

| 15:35 - 16:05 | Pausa para café | ||

| 16:05 - 16:45 | Malware bancario. Historia de un robo real | Jaime Andrés Restrepo | Manizales, Colombia |

| 16:45 - 16:55 | Sorteo |

¿Dónde?

Viernes 20

Aula Magna, Universidad Nacional del Comahue, Buenos Aires 1400, Neuquén

Poster

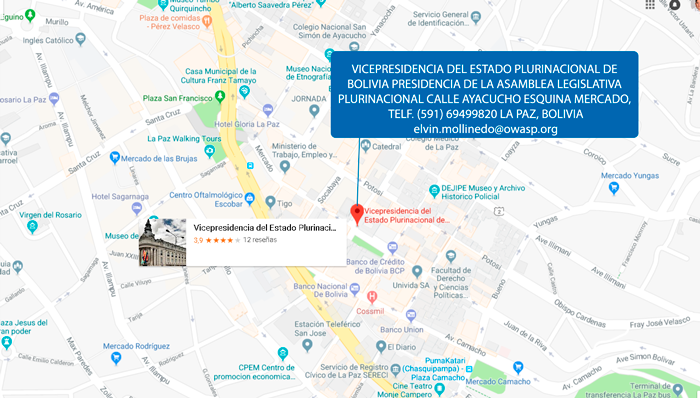

BOLIVIA: 13 y 14 de Abril de 2018 (Conferencia de Seguridad Gratuita)

El evento más importante de la región llega nuevamente a Bolivia, OWASP Latam tour 2018!.

Expositores internacionales estarán presentando conferencias sobre los temas más importantes en Seguridad en Aplicaciones.

CALL FOR PAPERS

Llamado a expositores, registro. REGISTRO PARA EXPOSITORES

UBICACION

CALLE AYACUCHO ESQUINA MERCADO LA PAZ, BOLIVIA.

REGISTRO

El registro a las charlas es libre y gratuito. REGISTRARSE AQUI

AGENDA

ORGANIZA: OWASP Chapter Bolivia

Te invitamos a ser parte del capítulo OWASP Bolivia.

Toda la información del capítulo se encuentra en: Link al Sitio Web de OWASP BOLIVIA

Redes Sociales

A liderança do capítulo da OWASP em Brasília convida para o OWASP LATAM Tour. Esse é um evento realizado em toda a América Latina que promove a segurança de software com o objetivo de aumentar a conscientização sobre os riscos de Segurança da Informação e Comunicações que estamos enfrentando atualmente. O tour inclui países como Argentina, Bolívia, Chile, Colômbia, Equador, Guatemala, Peru, Honduras, República Dominicana, Uruguai, Venezuela, Brasil e México.

Informações do Evento

- Data: 23/06/2018 - Confirmado!!!

- Local: Auditório da Faculdade JK no Guára - Quadra QE 8 Área Especial I, 01, Auditório, Guará I

- Inscrições: https://www.sympla.com.br/owasp-latam-tour-2018---brasilia__270769

- Call for Papers (até o dia 18/05):

https://goo.gl/forms/uMLRoOdsyzStyf2t1 - Capture The Flag (CTF) - Mais uma vez o Capítulo OWASP Brasília realizará a competição de CTF em conjunto com o DC5561 (DEFCON Group Brasilia) durante todo evento. Aguardem mais informações!!!

Programação do dia 23/06/2018

| HORÁRIO | PALESTRANTE | TALK |

|---|---|---|

| 8:30 | Credenciamento | |

| 9:00 | Alcyon Junior | Abertura |

| 9:30 | Laios Barbosa | Defesa Contra Ataques Avançados - Preparação e Emprego de Equipes de Segurança da Informação |

| 10:15 | Artur | Segurança para IoT |

| 11:00 | Laios Barbosa | Técnicas de Pivoteamento e Movimento Lateral em Testes de Invasão de Redes |

| 11:45 | Jow | Cross-Domain Deep Face Matching for Banking Security Systems |

| 12:30 | Almoço | |

| 13:30 | Alcyon Junior | SEGURANÇA DA INFORMAÇÃO E A TRANSFORMAÇÃO DIGITAL: COMO SOBREVIVER NESTE NOVO CENÁRIO |

| 14:15 | Marcos Cicero | Security Awareness Trainings: The paranoids! |

| 15:00 | Fábio Henrique | Broken Authentication and Session Management - Privilege Escalation - CBC Bit Flipping |

| 15:45 | Convidados | Mesa redonda sobre a Profissão de Segurança da Informação |

O evento abrange tópicos como:

- Segurança de aplicativo da web

- Segurança de aplicativos móveis

- Segurança em tecnologias de desenvolvimento

- Segurança em navegadores da web

- Gerenciamento de vulnerabilidades

- Processos de avaliação de segurança

- Criptografia

- Privacidade

- Segurança corporativa

- Resposta ao incidente

Este evento é pra quem?

- Desenvolvedores

- Administradores do sistema

- Gerentes e líderes de projeto

- CIOs, CISOs, CTOs

- Gerenciadores de segurança

- Profissionais de TI interessados em segurança de computadores

- Pesquisadores

- Qualquer pessoa interessada em aprender e compartilhar conhecimento sobre segurança de computadores

Universidade Candido Mendes

Rua Joana Angélica, 63

Ipanema - Rio de Janeiro

Auditório Petronio Portella - 6° andar

Para chegar, desça na Estação Nossa Senhora da Paz da Linha 4 e caminhe em direção à praia pela Rua Joana Angélica.

| PROGRAMAÇÃO | ||

| 09:00 | CREDENCIAMENTO | |

| 10:00 | Apertura | OWASP Rio de Janeiro |

| 10:20 | OWASP, Projetos e Questões Legais | Jeymei Leyton (Brasil/Chile) |

| 11:05 | BREAK | |

| 11:20 | Phishing vs. Spear phishing | Elise Cieza/Daniela Maksoud (Brasil) |

| 12:05 | Falhas Corriqueiras em E-Commerce | Kelvin Clark (Brasil) |

| 12:50 | ALMOÇO | |

| 14:20 | Direito Digital | Flávio Lima (Brasil) |

| 15:05 | DevOps to DevSecOps - Becoming a Living Jedi | Luiz Vieira (Brasil) |

| 15:50 | BREAK | |

| 16:10 | Érase una vez cuando hackearon un NIC | Ricardo Supo (Perú) |

| 17:10 | ENCERRAMENTO E SORTEIOS | |

| PALESTRAS / PALESTRANTES | |||

| Jeymei Leyton (Brasil/Chile) | Lider do OWASP Rio de Janeiro, CEO na INZAFE, Master's Degree no International Relations and Affairs (London), com Gerenciamiento de Projetos de Segurança no America Latina. Atualmente estudante de direito na UCAM com investigações no direito informático. | OWASP, Projetos e Questões Legais | Uma visão geral da OWASP que envolve todos esses anos de criação e como o dereito também faz parte desse grande projeto de segurança. |

| Elise Cieza

Daniela Maksoud (Brasil) |