This site is the archived OWASP Foundation Wiki and is no longer accepting Account Requests.

To view the new OWASP Foundation website, please visit https://owasp.org

Difference between revisions of "OWASP Day Mexico 2011/es"

(→Agenda: eliminacion de comida ligera) |

(eliminé boton de registro) |

||

| (21 intermediate revisions by the same user not shown) | |||

| Line 3: | Line 3: | ||

[[Image:ODM2011Banner.JPG|OWASP Day Mexico 2011|link=http://www.owaspdaymexico.org/]] | [[Image:ODM2011Banner.JPG|OWASP Day Mexico 2011|link=http://www.owaspdaymexico.org/]] | ||

<br> <br> <!-- Header --> | <br> <br> <!-- Header --> | ||

| + | ==== Sumario ==== | ||

| + | El OWASP Day Mexico 2011 ha terminado y estamos muy agradecidos con OWASP, nuestros patrocinadores, voluntarios y 170 asistentes por la experiencia, creemos que hemos logrado el objetivo de la conferencia que era incrementar la concientización sobre la problematica de la privacidad y seguridad en redes sociales en México, y espero que la experiencia haya sido satisfactoria tambien para ustedes. | ||

| + | |||

| + | === Presentaciones === | ||

| + | |||

| + | {| width="80%" class="t" | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 09:00 - 09:30 | ||

| + | | bgcolor="#8595c2" align="CENTER" | '''Recepción''' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 09:30 - 09:45 | ||

| + | | bgcolor="#eeeeee" align="CENTER" | Ceremonia de Inauguración<br>'''Ing. Francisco Flores''' ''Director de la Incubadora de Alta Tecnología del Tecnológico de Monterrey Campus Aguascalientes - "NODUS" e Invitados Especiales de Gobierno.'' | ||

| + | |- | ||

| + | | height="49" width="14%" align="right" | 9:45 - 10:00 | ||

| + | | bgcolor="#b9c2dc" align="CENTER" | [http://www.owasp.org/images/a/a3/Que_es_OWASP_Slides.pptx '''Conferencia de Apertura:''' ¿Que es OWASP?]<br>'''Juan Carlos Calderon''' ''Miembro Fundador de Capítulo OWASP Aguascalientes y Líder de investigacion en Seguridad Informatica en Softtek'' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 10:00 - 10:45 | ||

| + | | bgcolor="#eeeeee" align="CENTER" | [http://www.owasp.org/images/f/f4/SI_Regulaciones_Bancarias.pdf Implicaciones de Seguridad Informática en el Cumplimiento de Regulaciones Bancarias]<br>'''Manuel Lopez Arredondo''' ''Ingeniero Especialista en Seguridad Informática para Bank Of America'' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 10:45 - 11:00 | ||

| + | | bgcolor="#d98b66" align="CENTER" | '''Coffee Break''' | ||

| + | |- | ||

| + | | height="32" width="14%" align="right" | 11:00 - 12:00 | ||

| + | | bgcolor="#b9c2dc" align="CENTER" | [http://www.owasp.org/images/6/65/ConferenciaOWASP-Ivonne-20111111.pdf Proteccion de datos personales en Mexico ]<br>'''Ivonne Muñoz''' ''Consultora en Derecho Informatico para Gobierno e industria privada y Autora del Libro: Delitos Informáticos en México, 10 años después (2010)'' | ||

| + | |- | ||

| + | | height="47" width="14%" align="right" | 12:00 - 13:00 | ||

| + | | bgcolor="#eeeeee" align="CENTER" | Ciber-crimen y ciber-seguridad en México <br> '''Ing. Alejandro Reyes Plata''' ''Subdirector de Respuesta a Incidentes de Seguridad Informática de Policia Federal e integrante del CERT-MX'' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 13:00 - 14:00 | ||

| + | | bgcolor="#d98b66" align="CENTER" | '''Receso para Comida''' | ||

| + | |- | ||

| + | | height="47" width="14%" align="right" | 14:00 - 15:00 | ||

| + | | bgcolor="#b9c2dc" align="CENTER" | [http://www.owasp.org/images/3/34/OWASP-hmc-phishing.pdf Resultados de Estudio Sobre Phishing en México]<br>'''M.C. Helios Mier Miembro de la IEEE y CRIPTORED''' | ||

| + | |- | ||

| + | | height="32" width="14%" align="right" | 15:00 - 16:00 | ||

| + | | bgcolor="#eeeeee" align="CENTER" | [http://www.owasp.org/images/c/c3/Seguridad_para_Moviles_OWASP_DAY_V6.1_Final_Impresa.pdf Seguridad para Móviles (Smartphones)] <br> '''Lic. Alexandro Fernandez CISSP, CISA, CISM, ISSPCS, CEH, ECSA, ISO 27001 LA, COBIT''' ''Senior Security Specialist at Sm4rt security services S.A. de C.V.'' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 16:00 - 16:15 | ||

| + | | bgcolor="#d98b66" align="CENTER" | '''Coffee Break''' | ||

| + | |- | ||

| + | | height="47" width="14%" align="right" | 16:15 - 17:15 | ||

| + | | bgcolor="#b9c2dc" align="CENTER" | [http://www.owasp.org/images/7/7f/Presentacion_OWASP_seguridad2.0.pdf Seguridad 2.0] <br> '''Pablo Lugo''' Ex-Gerente de auditoria corporativa de sistemas para Walmart México y Latinoamérica | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 17:15 - 18:15 | ||

| + | | bgcolor="#eeeeee" align="CENTER" | Panel : Ley de protección de datos en México, ¿estamos listos para 2012? <br> '''Moderador: Betty Cardiel''' ''Gerente de Riesgo en Softtek ([http://www.linkedin.com/profile?viewProfile=&key=22110245&authToken=e6Un&authType=NAME_SEARCH&locale=en_US&srchindex=1&pvs=ps&goback=.fps_albertina+cardiel BIO])'' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 18:15 - 18:45 | ||

| + | | bgcolor="#cccccc" align="CENTER" | '''Cierre y Anuncio''' | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | | ||

| + | | bgcolor="#FFFFFF" align="CENTER" | | ||

| + | |- | ||

| + | | height="17" width="14%" align="right" | 21:00 - .. : .. | ||

| + | | bgcolor="#cccccc" align="CENTER" | '''Evento Social''' | ||

| + | |} | ||

| + | <br /> | ||

| + | |||

| + | === Fotos === | ||

| + | <gallery perrow=4> | ||

| + | File:OWASPDayMexico2011.JPG | ||

| + | File:OWASPDayMexico2011_(2).JPG | ||

| + | File:OWASPDayMexico2011_(3).JPG | ||

| + | File:OWASPDayMexico2011_(4).JPG | ||

| + | File:OWASPDayMexico2011_(5).JPG | ||

| + | File:OWASPDayMexico2011_(6).JPG | ||

| + | File:OWASPDayMexico2011_(7).JPG | ||

| + | File:OWASPDayMexico2011_(8).JPG | ||

| + | </gallery> | ||

| + | |||

| + | '''[http://www.facebook.com/groups/139474872803608 See more photos on event's facebook Group]''' | ||

| + | |||

| + | === Equipo Coordinador === | ||

| + | {| cellspacing="1" cellpadding="1" border="0" style="width: 80%; height: 116px; border: 1px solid #BBBBBB" | ||

| + | |- | ||

| + | | Juan Carlos Calderon Rojas<br> | ||

| + | | Coordinación General | ||

| + | | [mailto:[email protected] [email protected]]<br> | ||

| + | |- | ||

| + | | Elio Ramos<br> | ||

| + | | Logística y Vinculación Empresarial | ||

| + | | [mailto:[email protected] [email protected]] | ||

| + | |- | ||

| + | | Francisco Aldrete<br> | ||

| + | | Coordinación de Ponentes | ||

| + | | [mailto:[email protected] [email protected]]<br> | ||

| + | |- | ||

| + | | Mark Bristow<br> | ||

| + | | Coordinación de conferencias OWASP | ||

| + | | [mailto:[email protected] [email protected]]<br> | ||

| + | |} | ||

| + | |||

| + | ===Agradecimientos Especiales === | ||

| + | Agradecemos al Tec De Monterrey Campus Aguascalientes por todo su apoyo en este evento, asi como a las siguientes personas por su apoyo durante el evento (en ningun orden en particular): | ||

| + | |||

| + | Clemente Gonzales (Promoción)<br/> | ||

| + | Miguel Perez-Milicua (Voluntario)<br/> | ||

| + | Roberto García (Voluntario)<br/> | ||

| + | Pablo Lugo (Voluntario) | ||

| + | Luis Martinez Bacha (Tallerista)<br/> | ||

| + | Jesus Muñoz (Tallerista)<br/> | ||

| + | Viridiana (Maestra de Ceremonias)<br/> | ||

| + | Betty Cardiel (Maestra de Ceremonias)<br/> | ||

| + | Emmanuel Von (Becario) | ||

| + | |||

| + | ===Patrocinadores === | ||

| + | {| cellspacing="10" width="80%" border="0" align="left" style="background: none repeat scroll 0% 0% transparent; -moz-background-inline-policy: continuous; color: white;" | ||

| + | |- | ||

| + | | align="center" | | ||

| + | == Oro == | ||

| + | |- | ||

| + | | align="center" | [[Image:Cigital_OWASP.GIF]] [[File:Nodus.png|130x65px]] | ||

| + | |- | ||

| + | | | ||

| + | |- | ||

| + | | align="center" | | ||

| + | |||

| + | == Plata == | ||

| + | |- | ||

| + | | align="center" | [[Image:Sm4rt_logo.jpg | 162x67 px ]] | ||

| + | |- | ||

| + | | align="center" | | ||

| + | |} | ||

| + | |||

==== Inicio ==== | ==== Inicio ==== | ||

| Line 31: | Line 154: | ||

| valign="top" | | | valign="top" | | ||

| − | + | ||

| − | |||

=== Siga Nos === | === Siga Nos === | ||

<!-- Twitter Box --> | <!-- Twitter Box --> | ||

| Line 54: | Line 176: | ||

|} | |} | ||

| − | + | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

|} | |} | ||

| Line 81: | Line 185: | ||

|- | |- | ||

| | | | ||

| − | + | ||

==Lista de Cursos== | ==Lista de Cursos== | ||

| − | ===Mobile Security (Impartido en inglés) | + | ===Mobile Security (Impartido en inglés)=== |

'''Jason Rouse''' ''(Principal Consultant Cigital USA)'' <br> | '''Jason Rouse''' ''(Principal Consultant Cigital USA)'' <br> | ||

- Aprenda de la mano de uno de los mejores expertos en seguridad para teléfonos móbiles, que ha publicado artículos para el Ney York times, y constante presentador en conferencias de OWASP y RSA. [http://www.cigital.com/services/training/courses/ilt/creating-secure-mobile-applications.php Vea el temario completo aquí]<br> | - Aprenda de la mano de uno de los mejores expertos en seguridad para teléfonos móbiles, que ha publicado artículos para el Ney York times, y constante presentador en conferencias de OWASP y RSA. [http://www.cigital.com/services/training/courses/ilt/creating-secure-mobile-applications.php Vea el temario completo aquí]<br> | ||

| − | - Horario: | + | - Horario: 10:00 AM - 6:00pm <br> |

| + | '''- Costo: 7000 MXN pesos + IVA individual <br>- 5,000 MXN pesos + IVA en grupo de mínimo 5 personas<br>- Oportunidad de pago en 3 parcialidades en cualquier caso, solo envienos un correo a [mailto:[email protected] [email protected]]'''<br> | ||

| + | - Ubicación: Oficinas de Nodus, Av. Aguascaliente Sur 2729, Col. Jardines de la Asunción, Aguascalientes Mexico. Frente a Hotel Quinta real | ||

Mobile applications are becoming the heart of day-to-day activities for millions of people across the globe. This 1-day course introduces students to the mobile landscape and gives a solid overview of the threats and design goals inherent in secure mobile systems. Intended for a general audience, this course explains the basics of cellular networks, application loading, and secure design principles, and intends to arm students with the knowledge of both the largest mobile threats as well as the principles necessary to combat them. The course also introduces students to a number of the most popular mobile platforms and demonstrates various attacks. | Mobile applications are becoming the heart of day-to-day activities for millions of people across the globe. This 1-day course introduces students to the mobile landscape and gives a solid overview of the threats and design goals inherent in secure mobile systems. Intended for a general audience, this course explains the basics of cellular networks, application loading, and secure design principles, and intends to arm students with the knowledge of both the largest mobile threats as well as the principles necessary to combat them. The course also introduces students to a number of the most popular mobile platforms and demonstrates various attacks. | ||

| Line 95: | Line 201: | ||

[mailto:[email protected] ASK FOR GROUPS DISCOUNT] | [mailto:[email protected] ASK FOR GROUPS DISCOUNT] | ||

| − | ===Application Security Essentials ''( | + | |

| + | ===Application Security Essentials ''(2,500 MXN pesos + IVA o 250 USD para extranjeros)''=== | ||

'''Ing. Luis Martinez Bacha''' ''(Ex-lider de programa de seguridad corporativo de Softtek)'' <br> | '''Ing. Luis Martinez Bacha''' ''(Ex-lider de programa de seguridad corporativo de Softtek)'' <br> | ||

- Aprenda las vulnerabilidades mas comunes en aplicaciones, como explotarlas para penetrar en los sistemas y como evitarlas. Este es el conocimiento mínimo indispensable para todo profesional de TI, dado que 80% de las vulnerabilidades explotadas por los hackers de hoy en día están en las aplicaciones. <br> | - Aprenda las vulnerabilidades mas comunes en aplicaciones, como explotarlas para penetrar en los sistemas y como evitarlas. Este es el conocimiento mínimo indispensable para todo profesional de TI, dado que 80% de las vulnerabilidades explotadas por los hackers de hoy en día están en las aplicaciones. <br> | ||

| − | - Horario: | + | - Horario: 10:00 AM - 6:00 PM<br> |

| + | - Ubicación: Oficinas de Nodus, Av. Aguascaliente Sur 2729, Col. Jardines de la Asunción, Aguascalientes Mexico. Frente a Hotel Quinta real | ||

TEMARIO | TEMARIO | ||

| Line 126: | Line 234: | ||

9. Metodología de Análisis. | 9. Metodología de Análisis. | ||

| − | ===Taller: Phishing attacks''(1300 | + | ===Taller: Phishing attacks''(1300 MXN pesos + IVA)''=== |

'''Jesus Muñoz''' ''(Gerente de Tecnología y Lead Trainer en Desarroll@)'' <br> | '''Jesus Muñoz''' ''(Gerente de Tecnología y Lead Trainer en Desarroll@)'' <br> | ||

| − | + | - Requisitos: Ninguno, el equipo de cómputo lo proveera Desarroll@ <br> | |

| + | - Horario: 11:00 - 1:00PM (tentativo, puede cambiar a horario vespertino)<br> | ||

| + | - Ubicación: Instalaciones Desarroll@, Av. Ciencia y Tecnología 102,Aguascalientes, México C.P. 20328 | +(52) 449 - 1533090<br> | ||

| + | |||

| + | TEMARIO | ||

1. Introducción | 1. Introducción | ||

2. Phishing Methods | 2. Phishing Methods | ||

| Line 138: | Line 250: | ||

8. Anti-phishing tools | 8. Anti-phishing tools | ||

<br> | <br> | ||

| − | |||

| − | |||

| − | |||

|- | |- | ||

|} | |} | ||

''Si le gustaría tener una sesión de entrenamiento adicional a las listadas aqui, por favor contactenos, podemos negociar y encontrarle un instructor adecuado'' | ''Si le gustaría tener una sesión de entrenamiento adicional a las listadas aqui, por favor contactenos, podemos negociar y encontrarle un instructor adecuado'' | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

=== Inscripción === | === Inscripción === | ||

| Line 206: | Line 259: | ||

{| width="400" align="center" | {| width="400" align="center" | ||

| − | + | | ''500 pesos + IVA'' | |

| − | + | | Público en General | |

| − | |||

| − | | ''500 pesos'' | ||

| − | | Público en General | ||

|- | |- | ||

| − | | ''250 pesos'' | + | | ''250 pesos + IVA'' |

| Miembros de OWASP | | Miembros de OWASP | ||

|- | |- | ||

| − | | ''250 pesos'' | + | | ''250 pesos + IVA'' |

| Estudiantes | | Estudiantes | ||

|- | |- | ||

| colspan="2" align="center" | | | colspan="2" align="center" | | ||

| − | |||

| − | |||

|} | |} | ||

Latest revision as of 19:03, 19 December 2011

Sumario

El OWASP Day Mexico 2011 ha terminado y estamos muy agradecidos con OWASP, nuestros patrocinadores, voluntarios y 170 asistentes por la experiencia, creemos que hemos logrado el objetivo de la conferencia que era incrementar la concientización sobre la problematica de la privacidad y seguridad en redes sociales en México, y espero que la experiencia haya sido satisfactoria tambien para ustedes.

Presentaciones

| 09:00 - 09:30 | Recepción |

| 09:30 - 09:45 | Ceremonia de Inauguración Ing. Francisco Flores Director de la Incubadora de Alta Tecnología del Tecnológico de Monterrey Campus Aguascalientes - "NODUS" e Invitados Especiales de Gobierno. |

| 9:45 - 10:00 | Conferencia de Apertura: ¿Que es OWASP? Juan Carlos Calderon Miembro Fundador de Capítulo OWASP Aguascalientes y Líder de investigacion en Seguridad Informatica en Softtek |

| 10:00 - 10:45 | Implicaciones de Seguridad Informática en el Cumplimiento de Regulaciones Bancarias Manuel Lopez Arredondo Ingeniero Especialista en Seguridad Informática para Bank Of America |

| 10:45 - 11:00 | Coffee Break |

| 11:00 - 12:00 | Proteccion de datos personales en Mexico Ivonne Muñoz Consultora en Derecho Informatico para Gobierno e industria privada y Autora del Libro: Delitos Informáticos en México, 10 años después (2010) |

| 12:00 - 13:00 | Ciber-crimen y ciber-seguridad en México Ing. Alejandro Reyes Plata Subdirector de Respuesta a Incidentes de Seguridad Informática de Policia Federal e integrante del CERT-MX |

| 13:00 - 14:00 | Receso para Comida |

| 14:00 - 15:00 | Resultados de Estudio Sobre Phishing en México M.C. Helios Mier Miembro de la IEEE y CRIPTORED |

| 15:00 - 16:00 | Seguridad para Móviles (Smartphones) Lic. Alexandro Fernandez CISSP, CISA, CISM, ISSPCS, CEH, ECSA, ISO 27001 LA, COBIT Senior Security Specialist at Sm4rt security services S.A. de C.V. |

| 16:00 - 16:15 | Coffee Break |

| 16:15 - 17:15 | Seguridad 2.0 Pablo Lugo Ex-Gerente de auditoria corporativa de sistemas para Walmart México y Latinoamérica |

| 17:15 - 18:15 | Panel : Ley de protección de datos en México, ¿estamos listos para 2012? Moderador: Betty Cardiel Gerente de Riesgo en Softtek (BIO) |

| 18:15 - 18:45 | Cierre y Anuncio |

| 21:00 - .. : .. | Evento Social |

Fotos

See more photos on event's facebook Group

Equipo Coordinador

| Juan Carlos Calderon Rojas |

Coordinación General | [email protected] |

| Elio Ramos |

Logística y Vinculación Empresarial | [email protected] |

| Francisco Aldrete |

Coordinación de Ponentes | [email protected] |

| Mark Bristow |

Coordinación de conferencias OWASP | [email protected] |

Agradecimientos Especiales

Agradecemos al Tec De Monterrey Campus Aguascalientes por todo su apoyo en este evento, asi como a las siguientes personas por su apoyo durante el evento (en ningun orden en particular):

Clemente Gonzales (Promoción)

Miguel Perez-Milicua (Voluntario)

Roberto García (Voluntario)

Pablo Lugo (Voluntario)

Luis Martinez Bacha (Tallerista)

Jesus Muñoz (Tallerista)

Viridiana (Maestra de Ceremonias)

Betty Cardiel (Maestra de Ceremonias)

Emmanuel Von (Becario)

Patrocinadores

Oro |

|

Plata |

|

Inicio

|

Cursos/Talleres (Nov 10)

Lista de CursosMobile Security (Impartido en inglés)Jason Rouse (Principal Consultant Cigital USA) Mobile applications are becoming the heart of day-to-day activities for millions of people across the globe. This 1-day course introduces students to the mobile landscape and gives a solid overview of the threats and design goals inherent in secure mobile systems. Intended for a general audience, this course explains the basics of cellular networks, application loading, and secure design principles, and intends to arm students with the knowledge of both the largest mobile threats as well as the principles necessary to combat them. The course also introduces students to a number of the most popular mobile platforms and demonstrates various attacks. Check Detailed Outline at Cigital

Application Security Essentials (2,500 MXN pesos + IVA o 250 USD para extranjeros)Ing. Luis Martinez Bacha (Ex-lider de programa de seguridad corporativo de Softtek) TEMARIO I. Fundamentos de la Seguridad de la Información en las Organizaciones 1. Arquitectura de Seguridad de Información 2. Roles, competencias en la Infraestructura/Organización de Seguridad en empresas 3. Políticas, estándares y procedimientos de seguridad 4. Áreas de competencia de seguridad de TI 5. Amenazas en la implementación de un programa de Administración de Seguridad de Información 6. Respuesta a incidentes/emergencias de seguridad II. Detección , Análisis y Evaluación de Vulnerabilidades dentro del Software (Ambientes Web) 1. Introducción al WebApp Security 2. Importancia del WebApp Security 3. Vulnerabilidades de Session Management y Access Controls 4. Vulnerabilidades de Inyección de Código: a. Cross-site Scripting b. SQL Injection c. Remote Command Execution 5. Vulnerabilidades de Sever Intrusion a. Local File Inclusion b. Remote File Inclusion 6. Otras vulnerabilidades: a. Path Traversal b. Logic Flaws 7. Análisis y auditoría de código 8. Ataques zero-day 9. Metodología de Análisis. Taller: Phishing attacks(1300 MXN pesos + IVA)Jesus Muñoz (Gerente de Tecnología y Lead Trainer en Desarroll@) TEMARIO 1. Introducción 2. Phishing Methods 3. Process of Phishing 4. ARP Poisoning for session hijacking 5. DNS Poisoning 6. False Hotmail and facebook pages 7. Live practice, phishing. 8. Anti-phishing tools

|

Si le gustaría tener una sesión de entrenamiento adicional a las listadas aqui, por favor contactenos, podemos negociar y encontrarle un instructor adecuado

Inscripción

</center>

| 500 pesos + IVA | Público en General |

| 250 pesos + IVA | Miembros de OWASP |

| 250 pesos + IVA | Estudiantes |

Pero... ¿Porque tan barato, este es un evento nacional con expositores internacionales?

- OWASP es una organización sin ánimo de lucro y solo desea cubrir los costos del evento

- Estamos buscando patrocinadores que nos ayuden a traer grandes expositores para usted

- Queremos promover la seguridad de aplicaciones en las compañías mexicanas y atraer tantos profesionales de TI, desarrolladores y dueños de empresas de todos tamaños como sea posible, así asistirán 3 o 5 profesionales de la empresa en ves de solo uno.

Considere atender a alguna de nuestras sesiones de entrenamiento.

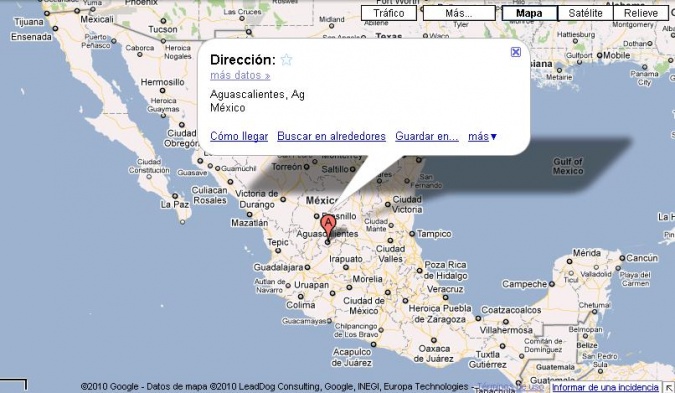

Sede

Instituto Tecnológico de Estudios Superiores de Monterrey (ITESM) campus AGS

El OWASP Day México 2011 se llevará a cabo en el Tecnológico de Monterrey (ITESM) Aguascalientes, Mexico.

El Tecnológico de Monterrey es actualmente un sistema universitario multicampus con recintos académicos en las diferentes regiones del país.

El prestigio que el Tecnológico de Monterrey gozó desde sus inicios, no sólo por su calidad académica sino también por la cultura emprendedora, de trabajo, de eficiencia y de responsabilidad que fomenta en sus estudiantes, motivó a sus egresados, provenientes de diferentes regiones de México, a promover la presencia del Tecnológico de Monterrey en sus ciudades de origen.

Lo anterior ha permitido percibir las diferentes necesidades regionales y formar profesionistas capaces de resolverlas, sin desarraigarlos de su lugar de origen; además, dado que el Tecnológico de Monterrey es un sistema con cobertura nacional, ha aceptado su responsabilidad de dar una respuesta válida a importantes retos del país.

Algunos de los egresados del Tecnológico de Monterrey son directivos de exitosas empresas de México y de Latinoamérica; por otra parte, es cada vez mayor la presencia de los egresados en puestos destacados del gobierno y de la administración pública.”

Patrocinadores

Patrocinadores

Patrocinadores Oro |

| |

|

Patrocinadores Plata |

|

Patrocinadores Bronce |

Aun estamos solicitando patrocinadores para la conferencia. Los lugares se están acabando pronto !contáctenos hoy!. Mire los beneficios

![]()

Ubicación

Viajando a Aguascalientes México

Aguascalientes tiene el aeropuerto internacional Lic Jesus Teran con vuelos directos a la ciudad de México (MEX), Tijuana (TIJ), Los Angeles International (LAX), Houston International (HIA) y Dallas Fort Worth (DFW).

Ubicación de la ciudad

Aguascalientes, esta ubicado en el corazón de México, 5 horas (en auto) al norte de la ciudad de Mexico y 2.5 horas de la ciudad de Guadalajara.