This site is the archived OWASP Foundation Wiki and is no longer accepting Account Requests.

To view the new OWASP Foundation website, please visit https://owasp.org

Difference between revisions of "Germany/Projekte/Top 10 fuer Entwickler-2013/Risiko"

m (Names and Links arte Using using Template 'Top_10_2010_Developer_Edition_De:ByTheNumbers' -> 'LanguageFile') |

m (Added a Subtitle to 'SubsectionColoredTemplate') |

||

| (16 intermediate revisions by the same user not shown) | |||

| Line 1: | Line 1: | ||

| − | {{ | + | {{Top_10_2013_DeveloperEdition:TopTemplate |

| − | = | + | |useprev=2013PrevLinkDeveloperEdition |

| − | + | |usenext=2013NextLinkDeveloperEdition | |

| − | {{ | + | |prev={{Top_10:LanguageFile|text=releaseNotes|year=2013|language=de}} |

| + | |next={{Top_10:LanguageFile|text=top10|year=2013|language=de}} | ||

| + | |year=2013 | ||

| + | |language=de | ||

| + | }} | ||

| − | { | + | {{Top_10_2010:SubsectionColoredTemplate |

| − | + | |{{Top_10:LanguageFile|text=risk|year=2013|language=de}} {{Top_10:LanguageFile|text=subTitleApplicationRisks|year=2013|language=de}} | |

| − | + | ||year=2013 | |

| − | + | }} | |

| − | + | {{Top_10:SubsectionTableBeginTemplate|type=main}}{{Top_10_2010:SubsectionAdvancedTemplate|type={{Top_10_2010:StyleTemplate}}|subsection=freetext|position=firstWhole|title={{Top_10:LanguageFile|text=applicationSecurityRisks|language=de}}|year=2013|language=de}} | |

| − | + | Angreifer können potentiell viele verschiedene Angriffswege innerhalb der Applikation verwenden, um einen wirtschaftlichen | |

| − | + | oder sonstigen Schaden zu verursachen. Jeder dieser Wege stellt ein Risiko dar, das unter Umständen besondere | |

| − | + | Aufmerksamkeit rechtfertigt.<br/> | |

| − | + | <br/> | |

| − | + | [[{{Top_10:LanguageFile|text=applicationSecurityRisksImage|language=de|year=2013}}|670px|center]] | |

| − | + | <br/> | |

| − | + | Manche dieser Wege sind einfach zu finden und auszunutzen, andere sehr schwierig. Dabei variiert der mögliche Schaden von | |

| − | + | nicht nennenswerten Auswirkungen bis hin zum vollständigen Untergang des Unternehmens. Das individuelle Gesamtrisiko kann | |

| − | + | nur durch die Betrachtung aller relevanten Faktoren abgeschätzt werden. Dabei handelt es sich um die jeweiligen Wahrscheinlichkeiten die mit den Bedrohungsquellen, Angriffsvektoren und Sicherheitsschwachstellen verbunden sind. Diese werden mit | |

| − | + | den erwarteten technischen Auswirkungen und den Auswirkungen auf den Geschäftsbetrieb kombiniert und bestimmen so das | |

| − | + | Gesamtrisiko. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | | | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | | | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | {{ | + | {{Top_10_2010:SubsectionAdvancedTemplate|type={{Top_10_2010:StyleTemplate}}|subsection=freetext|position=left|title={{Top_10:LanguageFile|text=whatsMyRisk|language=de}}|year=2013|language=de}} |

| + | Die <u>[[Top_10 |OWASP Top 10]]</u> konzentrieren sich auf die Identifikation der größten Risiken für ein breites Spektrum an Organisationen. Für jedes dieser Risiken stellen wir Informationen zu den beeinflussenden Faktoren und den technischen Auswirkungen zur | ||

| + | Verfügung. Dazu verwenden wir das folgende Bewertungsschema, auf Basis der OWASP <u>[[OWASP_Risk_Rating_Methodology|Risk-Rating-Methodik]]</u>: | ||

| + | |||

| + | <table style="align:center; border-collapse: collapse; text-align:center; | ||

| + | margin: 0px 5px 0px 5px; border: 3px solid #444444; | ||

| + | background-color: {{Top 10:BackgroundColor|year=2013 }}; | ||

| + | padding=2; width: 90%;"> | ||

| + | |||

| + | <tr style="background-color: {{Top 10:BorderColor|year=2013 }}; height: 2em; font-size: 80%; color: #FFFFFF; text-shadow: 2px 2px 8px #444444; "> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=threatAgents|language=de}}</th> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=attackVectors|language=de}}</th> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=weakness|language=de}} {{Top_10:LanguageFile|text=prevalence|language=de}}</th> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=weakness|language=de}} {{Top_10:LanguageFile|text=detectability|language=de}}</th> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=technicalImpacts|language=de}}</th> | ||

| + | <th style="width: 16.5%; border: 3px solid #444444;">{{Top_10:LanguageFile|text=businessImpacts|language=de}}</th> | ||

| + | </tr> | ||

| + | |||

| + | <tr><td style="font-weight: bold; font-size:90%; border: 3px solid #444444;" rowspan="3">{{Top_10:LanguageFile|text=applicationSpecific|language=de}}</td> | ||

| + | {{Top_10:SummaryTableTemplate|type=valueOnly|exploitability=1|prevalence=1|detectability=1|impact=1|language=de|year=2013|style=border: 3px solid #444444; font-size: 80% !important;}} | ||

| + | <td style="font-weight: bold; font-size: 90%; border: 3px solid #444444; " rowspan="3">{{Top_10:LanguageFile|text=applicationBusinessSpecific|language=de}}</td></tr> | ||

| + | <tr> | ||

| + | {{Top_10:SummaryTableTemplate|type=valueOnly|exploitability=2|prevalence=2|detectability=2|impact=2|language=de|year=2013|style=border: 3px solid #444444; font-size: 80% !important;}}</tr> | ||

| + | <tr> | ||

| + | {{Top_10:SummaryTableTemplate|type=valueOnly|exploitability=3|prevalence=3|detectability=3|impact=3|language=de|year=2013|style=border: 3px solid #444444; font-size: 80% !important;}}</tr> | ||

| + | </table> | ||

| + | |||

| + | <u>Nur Sie</u> kennen Ihr Unternehmen, Ihre Geschäftsprozesse und Ihre technische Infrastruktur genau. Es gibt sicherlich Anwendungen, auf die niemand einen Angriff durchführen kann, oder bei denen die technische Auswirkung für Sie irrelevant ist. Daher sollten <u>Sie</u> die Risikobewertung <U>individuell</u> vornehmen, fokussiert auf Ihren Schutzbedarf, die konkreten Bedrohungsquellen und Sicherheitsmaßnahmen, sowie die Auswirkungen auf die Anwendung und auf Ihr Unternehmen. | ||

| + | |||

| + | Wir bezeichnen die Bedrohungsquellen als “anwendungsspezifisch”, sowie die Auswirkungen auf das Unternehmen als “anwendungs-/geschäftsspezifisch”, um auf die genannten Abhängigkeiten für Ihre Anwendung in Ihrem Unternehmen | ||

| + | hinzuweisen. | ||

| + | |||

| + | Die Namen der Risiken tragen – soweit möglich – die allgemein üblichen Bezeichnungen, um die Sensibilisierung (Awareness) zu erhöhen. | ||

| + | {{Top_10_2010:SubsectionAdvancedTemplate|type={{Top_10_2010:StyleTemplate}}|subsection=freetext|position=right|title={{Top_10:LanguageFile|text=references|language=de}}|year=2013|language=de}} | ||

| + | |||

| + | {{Top_10_2010:SubSubsectionOWASPReferencesTemplate}} | ||

| + | * [[OWASP_Risk_Rating_Methodology|<u>Risk-Rating-Methodik</u>]] | ||

| + | * [[Threat_Risk_Modeling|<u>Artikel über Threat/Risk Modeling</u>]] | ||

| + | |||

| + | {{Top_10_2010:SubSubsectionExternalReferencesTemplate|language=de}} | ||

| + | * [http://fairwiki.riskmanagementinsight.com/ <u>FAIR Information Risk Framework</u>] | ||

| + | * [http://msdn.microsoft.com/en-us/library/aa302419.aspx <u>Microsoft Threat Modeling (STRIDE and DREAD)</u>] | ||

| + | |||

| + | {{Top_10_2013_DeveloperEdition:BottomAdvancedTemplate | ||

| + | |type={{Top_10_2010:StyleTemplate}} | ||

| + | |useprev=2013PrevLinkDeveloperEdition | ||

| + | |usenext=2013NextLinkDeveloperEdition | ||

| + | |prev={{Top_10:LanguageFile|text=releaseNotes|year=2013|language=de}} | ||

| + | |next={{Top_10:LanguageFile|text=top10|year=2013|language=de}} | ||

| + | |year=2013 | ||

| + | |language=de | ||

| + | }} | ||

[[Category:OWASP Top 10 fuer Entwickler]] | [[Category:OWASP Top 10 fuer Entwickler]] | ||

Latest revision as of 19:28, 27 February 2016

|

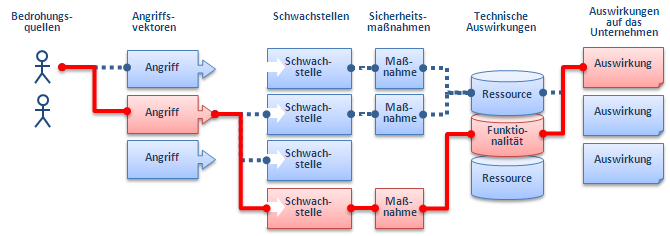

Sicherheitsrisiken für Anwendungen

Angreifer können potentiell viele verschiedene Angriffswege innerhalb der Applikation verwenden, um einen wirtschaftlichen

oder sonstigen Schaden zu verursachen. Jeder dieser Wege stellt ein Risiko dar, das unter Umständen besondere

Aufmerksamkeit rechtfertigt.

| |||||||||||||||||||||

|

Was sind meine Risiken?

Die OWASP Top 10 konzentrieren sich auf die Identifikation der größten Risiken für ein breites Spektrum an Organisationen. Für jedes dieser Risiken stellen wir Informationen zu den beeinflussenden Faktoren und den technischen Auswirkungen zur Verfügung. Dazu verwenden wir das folgende Bewertungsschema, auf Basis der OWASP Risk-Rating-Methodik:

Nur Sie kennen Ihr Unternehmen, Ihre Geschäftsprozesse und Ihre technische Infrastruktur genau. Es gibt sicherlich Anwendungen, auf die niemand einen Angriff durchführen kann, oder bei denen die technische Auswirkung für Sie irrelevant ist. Daher sollten Sie die Risikobewertung individuell vornehmen, fokussiert auf Ihren Schutzbedarf, die konkreten Bedrohungsquellen und Sicherheitsmaßnahmen, sowie die Auswirkungen auf die Anwendung und auf Ihr Unternehmen. Wir bezeichnen die Bedrohungsquellen als “anwendungsspezifisch”, sowie die Auswirkungen auf das Unternehmen als “anwendungs-/geschäftsspezifisch”, um auf die genannten Abhängigkeiten für Ihre Anwendung in Ihrem Unternehmen hinzuweisen. Die Namen der Risiken tragen – soweit möglich – die allgemein üblichen Bezeichnungen, um die Sensibilisierung (Awareness) zu erhöhen. |

Referenzen

OWASP Andere | ||||||||||||||||||||